SG.hu·

Könnyen manipulálhatók a közlekedési szenzorok

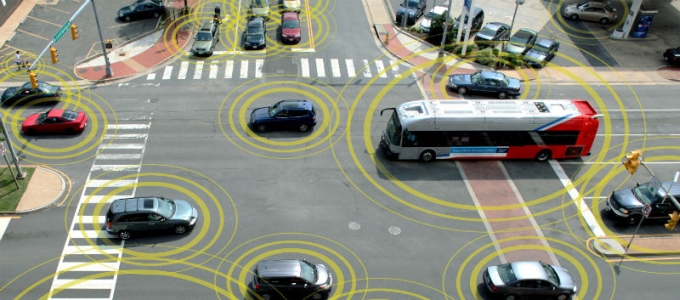

A városok rá vannak szorulva a forgalommal kapcsolatos adatokra, nem csupán az aktuális forgalom irányítása, hanem a jövőbeni tervezések miatt is. Ezek a közlekedési szenzorok nagyon könnyen manipulálhatók, ezért komoly változtatásokra van szükség.

A neuralgikus közlekedési csomópontokon elhelyezett kamerák és az utcákba süllyesztett szenzorok célja, hogy felügyeljék és intelligens rendszerek segítségével irányítsák a pillanatnyi forgalmat. A kamerák és az érzékelők összegyűjtik az elhaladó járművek típusát, számát és sebességét, emellett fontos adatokat továbbítanak a várostervezőknek az úthálózat bővítésével kapcsolatban. A Kaspersky Lab biztonsági szakértői a Securing Smart Cities kezdeményezés keretében azt vizsgálták meg, hogy mennyire biztonságosak ezek a közlekedési ellenőrzőrendszerek. Egy moszkvai teszt során kiderült, hogy a szenzorok könnyen manipulálhatók.

A Kaspersky Lab arra hívta fel a figyelmet, hogy az érzékelők téves adatai alapján hibás döntések születhetnek. Denis Legezo, a cég globális kutató- és elemzőcsapatának tagja szerint ez egy olyan probléma, amelyre azonnal megoldást kell találni, amennyiben ugyanis bűnözők hozzáférnek egy intelligens város közlekedési infrastruktúrájához, akkor adatokat módosíthatnak, hamisíthatnak vagy akár törölhetnek is. Felmerülhet a szabotázs vagy a felszerelés elpusztításának a lehetősége is.

A probléma része, hogy a gyártók neve könnyen leolvasható, így a bűnözők gyorsan és egyszerűen kikereshetik az interneten a vezérlőszoftverek információt és a szenzorok műszaki dokumentációit. A tesztek során a vezérlés feletti ellenőrzés megszerzéséhez csupán egy egyszerű Bluetooth-kapcsolat is elegendőnek bizonyult, ugyanis az üzemeltetők nem használtak megbízható hitelesítési folyamatokat, míg a jelszavakat rengeteg próbálkozással, azaz Brute Force-támadással fel lehetett törni. A gyártó műszaki dokumentációja elég információt biztosított az eszközök manipulálásához, így minden jármű összes adatát hamisítani lehetne.

A Kaspersky Lab azt tanácsolta, hogy célszerű a gyártók jelöléseit eltávolítani, a rendszerek szabványneveit módosítani és a MAC-címeket elrejteni. A Bluetooth-kapcsolatokhoz pedig két lépcsőből álló hitelesítési eljárás és erős jelszavak kellenek.

A neuralgikus közlekedési csomópontokon elhelyezett kamerák és az utcákba süllyesztett szenzorok célja, hogy felügyeljék és intelligens rendszerek segítségével irányítsák a pillanatnyi forgalmat. A kamerák és az érzékelők összegyűjtik az elhaladó járművek típusát, számát és sebességét, emellett fontos adatokat továbbítanak a várostervezőknek az úthálózat bővítésével kapcsolatban. A Kaspersky Lab biztonsági szakértői a Securing Smart Cities kezdeményezés keretében azt vizsgálták meg, hogy mennyire biztonságosak ezek a közlekedési ellenőrzőrendszerek. Egy moszkvai teszt során kiderült, hogy a szenzorok könnyen manipulálhatók.

A Kaspersky Lab arra hívta fel a figyelmet, hogy az érzékelők téves adatai alapján hibás döntések születhetnek. Denis Legezo, a cég globális kutató- és elemzőcsapatának tagja szerint ez egy olyan probléma, amelyre azonnal megoldást kell találni, amennyiben ugyanis bűnözők hozzáférnek egy intelligens város közlekedési infrastruktúrájához, akkor adatokat módosíthatnak, hamisíthatnak vagy akár törölhetnek is. Felmerülhet a szabotázs vagy a felszerelés elpusztításának a lehetősége is.

A probléma része, hogy a gyártók neve könnyen leolvasható, így a bűnözők gyorsan és egyszerűen kikereshetik az interneten a vezérlőszoftverek információt és a szenzorok műszaki dokumentációit. A tesztek során a vezérlés feletti ellenőrzés megszerzéséhez csupán egy egyszerű Bluetooth-kapcsolat is elegendőnek bizonyult, ugyanis az üzemeltetők nem használtak megbízható hitelesítési folyamatokat, míg a jelszavakat rengeteg próbálkozással, azaz Brute Force-támadással fel lehetett törni. A gyártó műszaki dokumentációja elég információt biztosított az eszközök manipulálásához, így minden jármű összes adatát hamisítani lehetne.

A Kaspersky Lab azt tanácsolta, hogy célszerű a gyártók jelöléseit eltávolítani, a rendszerek szabványneveit módosítani és a MAC-címeket elrejteni. A Bluetooth-kapcsolatokhoz pedig két lépcsőből álló hitelesítési eljárás és erős jelszavak kellenek.