SG.hu·

A mai munkakezdés a hétvégi zsarolóvírus nagy esélye

Nagyon ajánlott azonnal frissíteni a Windowst, ha eddig még nem tette meg, mert a pénteken indult kibertámadás világszerte számos számítógépet bénított meg.

Az akció száz országban számos vállalat, hivatal és felhasználó több tízezer konfigurációját érintette, köztük voltak brit kórházak, a spanyol Telefónica, a Német Vasút, a Renault és az amerikai FedEx PC-i. A számítógépeket a Wanna Decryptor (Wanna Cry) nevű zsarolóvírus fertőzte meg, amely egy olyan biztonsági hibát használt ki, amelyet eredetileg az Amerikai Egyesült Államok Nemzetbiztonsági Ügynöksége (NSA) fedezett fel, majd néhány hónappal ezelőtt hackerek hoztak nyilvánosságra. A sebezhetőséget a Microsoft már márciusban befoltozta, de csak azok a konfigurációk voltak védettek, amelyekre feltelepítették az adott frissítést. A zárolást a program akkor oldja fel, ha Bitcoinban fizet érte a gép felhasználója. Ennek összege híradások szerint 300, de akár 600 dollárnyi Bitcoin is lehet.

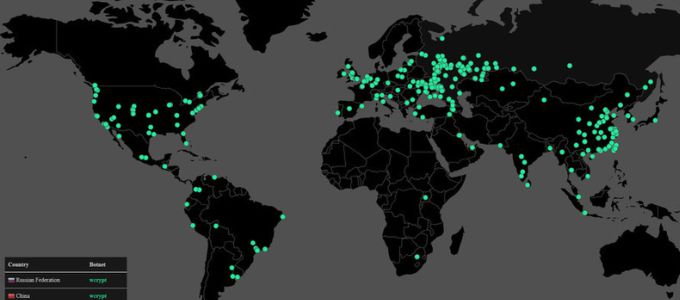

Az elemzések szerint a WannaCry távoli kódfuttatást kezdeményez önmaga terjesztéséhez. Mivel a vírus képes féregszerűen terjedni, ezért rendkívül gyorsan fertőz a belső hálózatokon is. Az Avast biztonsági cég 99 országban 75 000 fertőzött konfigurációt fedezett fel, amelyek többsége Oroszországban, Ukrajnában és Tajvanon volt, míg a Kaspersky Lab azt közölte, hogy 74 államban 45 000 támadásra került sor. Rob Wrainwright, az Europol első embere 150 országban 200 000 áldozatról beszélt. Magyarországot is elérte a gyorsan terjedő vírus, a Telenor volt érintett az ügyben.

Nagy-Britanniában az NHS állami egészségügyi szolgálat tájékoztatása alapján többek között London, Blackpool, Hertfordshire és Derbyshire körzetében bénultak meg a kórházi rendszerek. Összesen 16, más forrás szerint 45 intézmény volt érintett. Számos PC-t kikapcsoltak a nagyobb károk megelőzéséért, műtéteket kellett elhalasztani, a betegeket pedig arra kérték, hogy csak igazán sürgős esetekben keressék fel a sürgősségi osztályokat. Egyes betegeket más kórházakban kellett átirányítani.

Ha ezt látjuk, baj van - gondoskodjunk róla, hogy ne fertőzzünk meg másokat!

Svédországban, Timrában 70 közigazgatási számítógépet érintett a támadás. A monitorok képe először kék, majd fekete lett, újraindítás után pedig megjelent az üzenet, hogy a konfigurációk titkosítva lettek és a felhasználók fizessenek. A Portugal Telecom (PT) azt tanácsolta a munkatársainak, hogy a Windows operációs rendszereket futtató összes PC-t állítsák le. A PT honlapja elérhetetlen volt, a cégtől váltságdíjat követeltek. A Millennium BCP bank online folyószámláihoz szintén nem lehetett hozzáférni. Az orosz belügyminisztériumban 1000 számítógép állt le. Az orosz Megafon mobiltelefon-társaság közölte, hogy a cég irodáiban országszerte lefagytak a számítógépek, de a mobilkommunikáció zavartalan maradt. Pjotr Lidov szóvivő szerint a Megafon helyreállította hívásközpontjának működését, de legtöbb irodáját bezárta.

A Microsoft már elérhetővé tette az MS17-010-es számú biztonsági javítást, amely immár nem csupán a Windows 7 és Windows 10 operációs rendszerekhez hozzáférhető, hanem az egyébként régóta nem támogatott Windows XP-hez is.

A hétvégén a támadás egy véletlennek köszönhetően állt le. A Malware Tech blog üzemeltetője - egy 22 éves brit hacker, aki egy IT-biztonsági vállalatnak dolgozik - megtalált a kártevő kódjában egy nagyon hosszú, értelmetlen doménnevet és regisztrálta azt. Ryan Kalember, a Proofpoint IT-biztonsági vállalkozás szakértője közölte, hogy a támadók alighanem vészfékként alkalmazták a szoftverük esetében az elrejtett doménnevet. Ugyanakkor, ha valaki megváltoztatja a szoftvert, akkor bármikor bekövetkezhetnek további támadások is. Az utóbbit megerősítette a hacker is, aki úgy vélte, hogy a dolog még nem ért véget és az elkövetők biztosan észlelték, hogy leállította őket, ezért meg fogják változtatni a kódot és megkísérelik majd az akció folytatását.

Vasárnap már új változatok bukkantak fel az interneten, melyek nem tartalmazzák a "kikapcsolókódot", viszont ezek nem olyan kártékonyak. Rob Wainwright azt nyilatkozta, hogy az eszkaláció veszélyével néznek szembe. A fertőzött rendszerek száma folyamatosan nő és aggódik amiatt, hogy a helyzet súlyosbodni fog, mikor az emberek ma bemennek a munkahelyeikre és bekapcsolják a számítógépeiket.

Az akció száz országban számos vállalat, hivatal és felhasználó több tízezer konfigurációját érintette, köztük voltak brit kórházak, a spanyol Telefónica, a Német Vasút, a Renault és az amerikai FedEx PC-i. A számítógépeket a Wanna Decryptor (Wanna Cry) nevű zsarolóvírus fertőzte meg, amely egy olyan biztonsági hibát használt ki, amelyet eredetileg az Amerikai Egyesült Államok Nemzetbiztonsági Ügynöksége (NSA) fedezett fel, majd néhány hónappal ezelőtt hackerek hoztak nyilvánosságra. A sebezhetőséget a Microsoft már márciusban befoltozta, de csak azok a konfigurációk voltak védettek, amelyekre feltelepítették az adott frissítést. A zárolást a program akkor oldja fel, ha Bitcoinban fizet érte a gép felhasználója. Ennek összege híradások szerint 300, de akár 600 dollárnyi Bitcoin is lehet.

Az elemzések szerint a WannaCry távoli kódfuttatást kezdeményez önmaga terjesztéséhez. Mivel a vírus képes féregszerűen terjedni, ezért rendkívül gyorsan fertőz a belső hálózatokon is. Az Avast biztonsági cég 99 országban 75 000 fertőzött konfigurációt fedezett fel, amelyek többsége Oroszországban, Ukrajnában és Tajvanon volt, míg a Kaspersky Lab azt közölte, hogy 74 államban 45 000 támadásra került sor. Rob Wrainwright, az Europol első embere 150 országban 200 000 áldozatról beszélt. Magyarországot is elérte a gyorsan terjedő vírus, a Telenor volt érintett az ügyben.

Nagy-Britanniában az NHS állami egészségügyi szolgálat tájékoztatása alapján többek között London, Blackpool, Hertfordshire és Derbyshire körzetében bénultak meg a kórházi rendszerek. Összesen 16, más forrás szerint 45 intézmény volt érintett. Számos PC-t kikapcsoltak a nagyobb károk megelőzéséért, műtéteket kellett elhalasztani, a betegeket pedig arra kérték, hogy csak igazán sürgős esetekben keressék fel a sürgősségi osztályokat. Egyes betegeket más kórházakban kellett átirányítani.

Ha ezt látjuk, baj van - gondoskodjunk róla, hogy ne fertőzzünk meg másokat!

Svédországban, Timrában 70 közigazgatási számítógépet érintett a támadás. A monitorok képe először kék, majd fekete lett, újraindítás után pedig megjelent az üzenet, hogy a konfigurációk titkosítva lettek és a felhasználók fizessenek. A Portugal Telecom (PT) azt tanácsolta a munkatársainak, hogy a Windows operációs rendszereket futtató összes PC-t állítsák le. A PT honlapja elérhetetlen volt, a cégtől váltságdíjat követeltek. A Millennium BCP bank online folyószámláihoz szintén nem lehetett hozzáférni. Az orosz belügyminisztériumban 1000 számítógép állt le. Az orosz Megafon mobiltelefon-társaság közölte, hogy a cég irodáiban országszerte lefagytak a számítógépek, de a mobilkommunikáció zavartalan maradt. Pjotr Lidov szóvivő szerint a Megafon helyreállította hívásközpontjának működését, de legtöbb irodáját bezárta.

A Microsoft már elérhetővé tette az MS17-010-es számú biztonsági javítást, amely immár nem csupán a Windows 7 és Windows 10 operációs rendszerekhez hozzáférhető, hanem az egyébként régóta nem támogatott Windows XP-hez is.

A hétvégén a támadás egy véletlennek köszönhetően állt le. A Malware Tech blog üzemeltetője - egy 22 éves brit hacker, aki egy IT-biztonsági vállalatnak dolgozik - megtalált a kártevő kódjában egy nagyon hosszú, értelmetlen doménnevet és regisztrálta azt. Ryan Kalember, a Proofpoint IT-biztonsági vállalkozás szakértője közölte, hogy a támadók alighanem vészfékként alkalmazták a szoftverük esetében az elrejtett doménnevet. Ugyanakkor, ha valaki megváltoztatja a szoftvert, akkor bármikor bekövetkezhetnek további támadások is. Az utóbbit megerősítette a hacker is, aki úgy vélte, hogy a dolog még nem ért véget és az elkövetők biztosan észlelték, hogy leállította őket, ezért meg fogják változtatni a kódot és megkísérelik majd az akció folytatását.

Vasárnap már új változatok bukkantak fel az interneten, melyek nem tartalmazzák a "kikapcsolókódot", viszont ezek nem olyan kártékonyak. Rob Wainwright azt nyilatkozta, hogy az eszkaláció veszélyével néznek szembe. A fertőzött rendszerek száma folyamatosan nő és aggódik amiatt, hogy a helyzet súlyosbodni fog, mikor az emberek ma bemennek a munkahelyeikre és bekapcsolják a számítógépeiket.