SG.hu·

Önként hordjuk magunkon a poloskákat

Felejtsük el a néhány országban már szóba került online házkutatásokat, a kémek ugyanis már a mellényzsebünkben vannak.

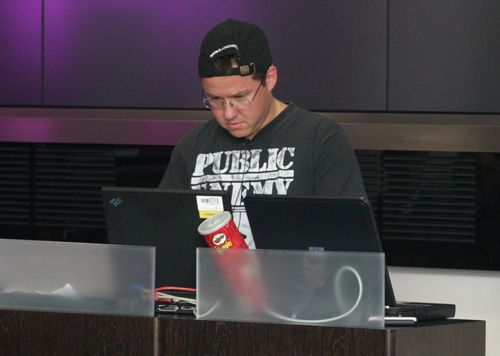

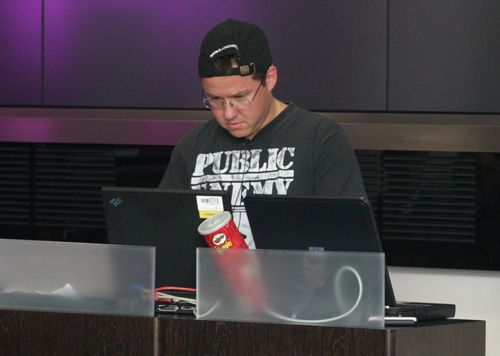

Egy berlini szálloda konferenciatermében közel 60 cégvezető, orvos, ügyvéd és menedzser gyűlt össze, egy érdekes előadást akartak meghallgatni. Bizonyos szempontból csalódniuk kellett, hiszen a német Szövetségi Bűnügyi Hivatal (BKA) munkatársa helyett ugyanis egy egyszerű fiatalember jelent meg. Azonban Tobias Schrödel, a Deutsche Telekom munkatársa háromnegyed óra alatt hamar rádöbbentette hallgatóságát arra, hogy vannak rosszabbak is a korábban kiszivárgott elképzeléseknél.

Az előadás címe "Hackelés menedzsereknek volt", a résztvevők mindannyian ügyvédek, orvosok, újságírók, akik számára különösen fontos az adatok védelme. A hallgatóság tagjai között látható volt néhány politikus is. Schrödel bemutatta, hogy mennyire egyszerű már jelenleg is a különböző készülékek feltörése és a fontos adatok megszerzése.

Az előadás egyik témája a Bluetoothról szólt. A szabványt napjainkban már sok mobil eszköz támogatja és a szakember szerint rendkívül sebezhető. Ezt be is mutatta, amikor egy mobiltelefon teljes címjegyzékét áttöltötte a számítógépére. Ezután pedig találomra kiválasztott egy telefonszámot, amit fel is hívott. Ezután megmutatta, hogy mennyire egyszerű a Bluetooth-fejhallgatókon keresztül lehallgatni a telefonbeszélgetéseket. "Önök mindannyian önként magukon hordják a poloskákat" - jegyezte meg a fiatalember.

Ekkor lehetett észrevenni az első ideges arcrándulásokat és pillantásokat a hallgatók körében. Schrödel nem zavartatta magát, rátért a billentyűleütés-figyelő programok ismertetésére, amelyek minden leírt szót eltárolnak. De vannak szoftverek, amelyek képesek a dokumentumokban a kisatírozott részeket újra láthatóvá tenni. "Most 700 olyan online bolt van, amelyeknek kedvem szerint megváltoztathatom a termékárait. De bebizonyíthatom, hogy miként nézhetik a szálloda vendégei anélkül az erotikus csatornákat, hogy erről a recepciósok tudomást szereznének" - tette hozzá a DT munkatársa.

Az előadásnak még mindig nem volt vége. Az informatikus egy üres csipszesdobozból egy antennát készített, amellyel akár egy 2,5 kilométerre lévő WLAN-hálózatba is betörhet. Schrödel elmondta, hogy egy különleges karaktereket nem tartalmazó négy jegyű kód átlagosan 2 másodperc alatt feltörhető, egy nyolc jegyű azonosító esetében ugyanez viszont már akár 2, míg a különleges karaktereket tartalmazó kódnál 24 évbe is telhet.

A szakember közölte: a legnagyobb problémát azonban mégsem a technikai hiányosságok, hanem az emberi felelőtlenség jelenti. Sok vállalatnál a vezetők mindig a legújabb dolgokat veszik meg és részükről ezzel lezártnak tekintik a biztonsági kérdést. Azt hiszik ez már önmagában elég védelem. Csak utólag döbbennek rá, hogy ez nem igaz, de akkor már túl késő van.

Egy berlini szálloda konferenciatermében közel 60 cégvezető, orvos, ügyvéd és menedzser gyűlt össze, egy érdekes előadást akartak meghallgatni. Bizonyos szempontból csalódniuk kellett, hiszen a német Szövetségi Bűnügyi Hivatal (BKA) munkatársa helyett ugyanis egy egyszerű fiatalember jelent meg. Azonban Tobias Schrödel, a Deutsche Telekom munkatársa háromnegyed óra alatt hamar rádöbbentette hallgatóságát arra, hogy vannak rosszabbak is a korábban kiszivárgott elképzeléseknél.

Az előadás címe "Hackelés menedzsereknek volt", a résztvevők mindannyian ügyvédek, orvosok, újságírók, akik számára különösen fontos az adatok védelme. A hallgatóság tagjai között látható volt néhány politikus is. Schrödel bemutatta, hogy mennyire egyszerű már jelenleg is a különböző készülékek feltörése és a fontos adatok megszerzése.

Az előadás egyik témája a Bluetoothról szólt. A szabványt napjainkban már sok mobil eszköz támogatja és a szakember szerint rendkívül sebezhető. Ezt be is mutatta, amikor egy mobiltelefon teljes címjegyzékét áttöltötte a számítógépére. Ezután pedig találomra kiválasztott egy telefonszámot, amit fel is hívott. Ezután megmutatta, hogy mennyire egyszerű a Bluetooth-fejhallgatókon keresztül lehallgatni a telefonbeszélgetéseket. "Önök mindannyian önként magukon hordják a poloskákat" - jegyezte meg a fiatalember.

Ekkor lehetett észrevenni az első ideges arcrándulásokat és pillantásokat a hallgatók körében. Schrödel nem zavartatta magát, rátért a billentyűleütés-figyelő programok ismertetésére, amelyek minden leírt szót eltárolnak. De vannak szoftverek, amelyek képesek a dokumentumokban a kisatírozott részeket újra láthatóvá tenni. "Most 700 olyan online bolt van, amelyeknek kedvem szerint megváltoztathatom a termékárait. De bebizonyíthatom, hogy miként nézhetik a szálloda vendégei anélkül az erotikus csatornákat, hogy erről a recepciósok tudomást szereznének" - tette hozzá a DT munkatársa.

Az előadásnak még mindig nem volt vége. Az informatikus egy üres csipszesdobozból egy antennát készített, amellyel akár egy 2,5 kilométerre lévő WLAN-hálózatba is betörhet. Schrödel elmondta, hogy egy különleges karaktereket nem tartalmazó négy jegyű kód átlagosan 2 másodperc alatt feltörhető, egy nyolc jegyű azonosító esetében ugyanez viszont már akár 2, míg a különleges karaktereket tartalmazó kódnál 24 évbe is telhet.

A szakember közölte: a legnagyobb problémát azonban mégsem a technikai hiányosságok, hanem az emberi felelőtlenség jelenti. Sok vállalatnál a vezetők mindig a legújabb dolgokat veszik meg és részükről ezzel lezártnak tekintik a biztonsági kérdést. Azt hiszik ez már önmagában elég védelem. Csak utólag döbbennek rá, hogy ez nem igaz, de akkor már túl késő van.