SG.hu·

Biztonsági hiba az Androidban

Egy biztonsági szakértő nyilvánosságra hozott egy olyan kódot, amely lehetővé teszi, hogy egy támadó a távolból vezérelhesse az Androidot futtató okostelefonokat. A hiba rámutat az operációs rendszer sebezhetőségére.

M. J. Keith, az Alert Logic biztonsági cég munkatársa a The Register brit lapban elmondta: a lépésével arra akarta felhívni a felhasználók figyelmét, hogy az Open Handset Alliance (OHA) által kifejlesztett Android sem tökéletes és az ilyen jellegű biztonsági hibákat a bűnözők is bármikor, viszonylag könnyen kihasználhatják.

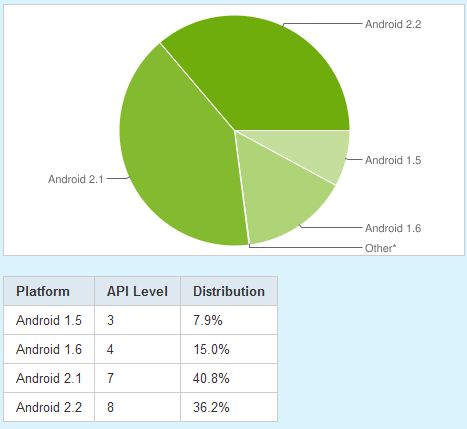

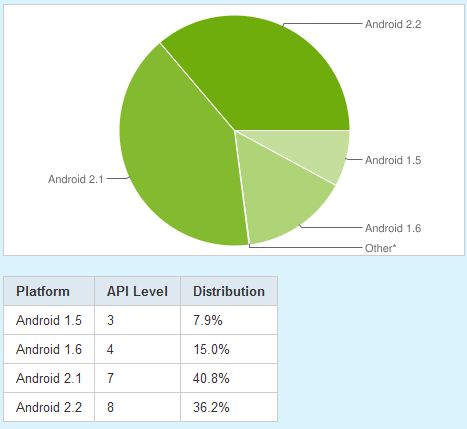

Az okostelefonok feletti irányítás csak akkor szerezhető meg, ha a készülékek tulajdonosai felkerestek bizonyos kártevőkkel módosított oldalakat. A WebKit-Frameworköt érintő és régebb óta ismert biztonsági hibát az Android 2.2-es verziójában már kijavították az OHA fejlesztői. Az Android 2.2 azonban csak az Androidos okostelefonok körülbelül 37 százalékán található meg, így a többi eszköz tulajdonosai továbbra is védtelenek egy ilyen támadással szemben.

Keith hangsúlyozta, hogy a kód nyilvánosságra hozatalával a célja véletlenül sem a károkozás volt, hanem csak és kizárólag a figyelemfelkeltés. A szakértő mindenekelőtt a Google Android operációs rendszerrel kapcsolatos frissítési stratégiájának hiányosságaira akart rávilágítani. Szerinte a webes konszern mérnökei jó munkát végeznek, de egy a jelenleginél sokkal jobb hibajavító rendszerre van szükség az Androidhoz. Keith leszögezte: a legtöbb felhasználónak fogalma sincsen arról, hogy a készülékét is érintik bizonyos hibák vagy biztonsági hiányosságok.

Az elmúlt hetekben nem ez volt az első biztonsági jellegű észrevétel az Androiddal kapcsolatban. Október elején a Panda Security harmadik negyedéves szakértői jelentéséből kiderült: a hallatlan népszerűségnek örvendő platformon is megjelentek az első kártevők és már két kifejezetten Androidra írt kártékony alkalmazás is létezik. Az egyik a FakePlayer, amely egy sima videolejátszónak tűnik, valójában azonban a háttérből SMS-eket küldözget mindenfelé. A másik, a TapSnake pedig a készülék GPS-vevőjét használja fel arra, hogy a felhasználó pozícióját mintegy negyedóránként jelentse egy távoli szerver felé.

M. J. Keith, az Alert Logic biztonsági cég munkatársa a The Register brit lapban elmondta: a lépésével arra akarta felhívni a felhasználók figyelmét, hogy az Open Handset Alliance (OHA) által kifejlesztett Android sem tökéletes és az ilyen jellegű biztonsági hibákat a bűnözők is bármikor, viszonylag könnyen kihasználhatják.

Az okostelefonok feletti irányítás csak akkor szerezhető meg, ha a készülékek tulajdonosai felkerestek bizonyos kártevőkkel módosított oldalakat. A WebKit-Frameworköt érintő és régebb óta ismert biztonsági hibát az Android 2.2-es verziójában már kijavították az OHA fejlesztői. Az Android 2.2 azonban csak az Androidos okostelefonok körülbelül 37 százalékán található meg, így a többi eszköz tulajdonosai továbbra is védtelenek egy ilyen támadással szemben.

Keith hangsúlyozta, hogy a kód nyilvánosságra hozatalával a célja véletlenül sem a károkozás volt, hanem csak és kizárólag a figyelemfelkeltés. A szakértő mindenekelőtt a Google Android operációs rendszerrel kapcsolatos frissítési stratégiájának hiányosságaira akart rávilágítani. Szerinte a webes konszern mérnökei jó munkát végeznek, de egy a jelenleginél sokkal jobb hibajavító rendszerre van szükség az Androidhoz. Keith leszögezte: a legtöbb felhasználónak fogalma sincsen arról, hogy a készülékét is érintik bizonyos hibák vagy biztonsági hiányosságok.

Az elmúlt hetekben nem ez volt az első biztonsági jellegű észrevétel az Androiddal kapcsolatban. Október elején a Panda Security harmadik negyedéves szakértői jelentéséből kiderült: a hallatlan népszerűségnek örvendő platformon is megjelentek az első kártevők és már két kifejezetten Androidra írt kártékony alkalmazás is létezik. Az egyik a FakePlayer, amely egy sima videolejátszónak tűnik, valójában azonban a háttérből SMS-eket küldözget mindenfelé. A másik, a TapSnake pedig a készülék GPS-vevőjét használja fel arra, hogy a felhasználó pozícióját mintegy negyedóránként jelentse egy távoli szerver felé.