SG.hu·

A Windows 11 legérdekesebb újdonsága a posztkvantum kriptográfia

A Microsoft a Windows 11-et olyan új titkosítási algoritmusokkal frissíti, amelyek ellenállnak a kvantumszámítógépek jövőbeli támadásainak, és ezzel a lépéssel a modern történelem várhatóan legfélelmetesebb és legfontosabb technológiai átmenetét kívánja beindítani.

A kvantummechanika fizikáján alapuló számítógépek még nem léteznek kifinomult laboratóriumokon kívül, de a kutatók szerint előbb-utóbb létezni fognak. Ezek a masinák ahelyett, hogy az adatokat nullák és egyesek bináris állapotában dolgoznák fel, qubiteket használnak, amelyek egyszerre számtalan állapotot foglalnak magukban. Ez az új képesség soha nem látott mértékű új felfedezéseket ígér számos területen, például az anyagtudományokban, a kémiában, a gyógyszerkutatásban és a pénzügyi modellezésben.

Az egyik legmegrendítőbb változás, amelyet a kvantumszámítástechnika hozhat, a titkosítás néhány legelterjedtebb formájának feltörése, különösen az RSA-kriptoszisztéma és az elliptikus görbéken alapuló titkosításoké. Ezekre a rendszerekre támaszkodnak a bankok, kormányok és online szolgáltatások világszerte több mint négy évtizede, hogy a legérzékenyebb adatokat bizalmasan kezeljék. Az internetes kapcsolatokat biztosító RSA és elliptikus görbék titkosítási kulcsainak feltöréséhez a mai számítógépek segítségével több millió évre lenne szükség. Egy kvantumszámítógép órák vagy percek alatt feltörné ugyanezeket a kulcsokat.

A Microsoft hétfői BUILD 2025 konferenciáján a vállalat bejelentette, hogy a Windows alapvető kriptográfiai kódkönyvtára, a SymCrypt kvantumrezisztens algoritmusokkal egészül ki. A frissített könyvtár a Windows 11 Build 27852 és magasabb verzióiban érhető el. Emellett a Microsoft frissítette a SymCrypt-OpenSSL nyílt forráskódú projektjét, amely lehetővé teszi, hogy a széles körben használt OpenSSL könyvtár a SymCryptet használja a kriptográfiai műveletekhez.

A mostani frissítés új posztkvantumszámítási algoritmusokat tartalmaz, amelyeket az amerikai kereskedelmi minisztérium Nemzeti Szabványügyi és Technológiai Intézete (NIST) választott ki az RSA és az elliptikus görbék kriptorendszerek helyettesítésére irányuló, évek óta tartó törekvése során. Az új algoritmusok a legújabbak, amelyek felkerültek a FIPS listájára, amely a NIST által jóváhagyott, a biztonság és az interoperabilitás garantált szintjét biztosító szabványok listája. A Windowsba való beépítése lehetővé teszi a fejlesztők számára, hogy az új PQC algoritmusokat a Microsoft által Cryptography API-nak nevezett programozási interfészek segítségével hívják meg (Next Generation, CNG).

"Az új FIPS-szabvány szerinti PQC-algoritmusok a szabványos CNG API-kon keresztüli elérhetővé tétele a fejlesztők számára az Insider buildekben jó első lépés a Microsoft részéről, és pontosan az, amire a Windows-alkalmazásokat író külső fejlesztőknek szükségük van ahhoz, hogy megkezdhessék saját kódjuk PQC-re való áttérését és tesztelését” - véli Brian LaMacchia kriptográfiai mérnök, aki 2015 és 2022 között felügyelte a Microsoft kvantumkorszakra való átállását. A Microsoft már korábban elárulta, hogy megkezdte az algoritmusok SymCryptbe való integrálásának munkálatait, „de ez az első bejelentés arról, hogy ez a munka a Windows béta (Insider) buildjében is megjelenik”.

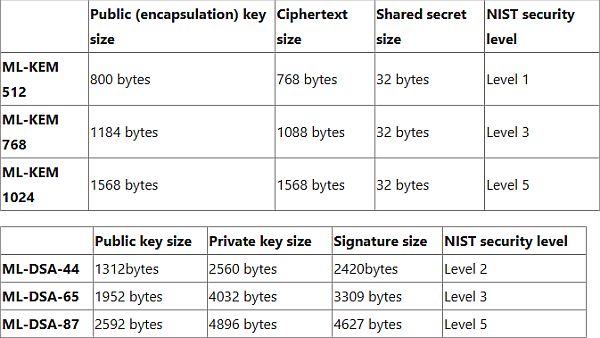

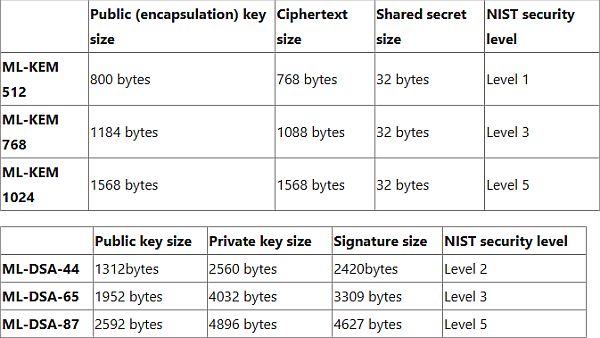

Az új algoritmusok ML-KEM és ML-DSA néven ismertek, ami a "Module-Lattice-Based Key-Encapsulation Mechanism", illetve a "Module-Lattice-Based Digital Signature Algorithm" rövidítése. Az ML-KEM a titkosítási kulcsanyag biztonságos továbbítását, az ML-DSA pedig a digitális aláírások létrehozását teszi lehetővé. Ezek az algoritmusok korábban CRYSTALS-Kyber és CRYSTALS-Dilithium néven voltak ismertek, de új nevüket akkor kapták, amikor a NIST PQC programjában eléggé éretté váltak.

Az RSA és az elliptikus görbe kriptográfia erőssége olyan matematikai problémákon alapul, amelyek az egyik irányban egyszerűen megoldhatók, a másik irányban pedig szinte lehetetlenek. Az RSA például a rendkívül nagy számok faktorálásának nehézségén alapul, míg az elliptikus görbe kriptográfia a diszkrét logaritmus probléma megoldásának nehézségén. A kriptográfusok már évtizedek óta tudják, hogy ezek a problémák triviálisan megoldhatók egy kellően erős kvantumszámítógép segítségével.

A PQC-algoritmusok alapjául szolgáló matematikai problémák különböznek, és eddig nem bizonyították, hogy akár a klasszikus, akár a kvantumszámítógépek segítségével könnyen feltörhetők lennének. LaMacchia azonban figyelmeztet, hogy ugyanaz a matematika, amely az ML-KEM-et és az ML-DSA-t kvantumellenállóvá teszi, azt is okozza, hogy az általuk levezetett titkosítási kulcsok háromszor vagy többször nagyobbak, mint RSA és elliptikus görbe társaik. Ráadásul ezekhez a nagyobb kulcsokhoz az RSA és az elliptikus görbe kulcsoknak is társulniuk kell, amelyeket helyettesíteniük kell, mivel a NIST a belátható jövőben egy olyan hibrid megközelítést javasol, amely az újabb és a régebbi kriptorendszereket is használja fedezetként arra az esetre, ha az újabbaknak még felfedezésre váró sebezhetőségük lenne.

Az RSA és az elliptikus görbületű kriptográfia bukására vonatkozó becslések nagyon eltérőek, egyes szakértők szerint ez még két vagy több évtizedre van. Más szakértők szerint ez már 2035-re bekövetkezik. Bármelyik esetben is legyen, a mostanra elterjedt algoritmusokról való átállás mértéke, költsége és nehézsége példa nélküli lesz. A kihívások közé tartozik, hogy a lényegesen nagyobb kulcsméretek mindenféle hibát be tudnak vinni a szoftverekbe, amelyek katasztrofális következményekkel járhatnak, ha nem fedezik fel őket a felülvizsgálati folyamat korai szakaszában.

"Az egyik dolog, amire figyelmeztettem a Microsofton belüli embereket, az volt, hogy jobb, ha minél korábban elkezditek ezeket tesztelni. Meg kell bizonyosodjatok arról, hogy ha megháromszorozzátok a jelenleg használt kulcsok méretét, az valóban átfolyik a szoftver stackjén, és hogy egy fejlesztő nem tett valahova egy fix allokációt, ami blokkolni fogja. Mindig előfordulhatnak ilyen dolgok."

A kvantummechanika fizikáján alapuló számítógépek még nem léteznek kifinomult laboratóriumokon kívül, de a kutatók szerint előbb-utóbb létezni fognak. Ezek a masinák ahelyett, hogy az adatokat nullák és egyesek bináris állapotában dolgoznák fel, qubiteket használnak, amelyek egyszerre számtalan állapotot foglalnak magukban. Ez az új képesség soha nem látott mértékű új felfedezéseket ígér számos területen, például az anyagtudományokban, a kémiában, a gyógyszerkutatásban és a pénzügyi modellezésben.

Az egyik legmegrendítőbb változás, amelyet a kvantumszámítástechnika hozhat, a titkosítás néhány legelterjedtebb formájának feltörése, különösen az RSA-kriptoszisztéma és az elliptikus görbéken alapuló titkosításoké. Ezekre a rendszerekre támaszkodnak a bankok, kormányok és online szolgáltatások világszerte több mint négy évtizede, hogy a legérzékenyebb adatokat bizalmasan kezeljék. Az internetes kapcsolatokat biztosító RSA és elliptikus görbék titkosítási kulcsainak feltöréséhez a mai számítógépek segítségével több millió évre lenne szükség. Egy kvantumszámítógép órák vagy percek alatt feltörné ugyanezeket a kulcsokat.

A Microsoft hétfői BUILD 2025 konferenciáján a vállalat bejelentette, hogy a Windows alapvető kriptográfiai kódkönyvtára, a SymCrypt kvantumrezisztens algoritmusokkal egészül ki. A frissített könyvtár a Windows 11 Build 27852 és magasabb verzióiban érhető el. Emellett a Microsoft frissítette a SymCrypt-OpenSSL nyílt forráskódú projektjét, amely lehetővé teszi, hogy a széles körben használt OpenSSL könyvtár a SymCryptet használja a kriptográfiai műveletekhez.

A mostani frissítés új posztkvantumszámítási algoritmusokat tartalmaz, amelyeket az amerikai kereskedelmi minisztérium Nemzeti Szabványügyi és Technológiai Intézete (NIST) választott ki az RSA és az elliptikus görbék kriptorendszerek helyettesítésére irányuló, évek óta tartó törekvése során. Az új algoritmusok a legújabbak, amelyek felkerültek a FIPS listájára, amely a NIST által jóváhagyott, a biztonság és az interoperabilitás garantált szintjét biztosító szabványok listája. A Windowsba való beépítése lehetővé teszi a fejlesztők számára, hogy az új PQC algoritmusokat a Microsoft által Cryptography API-nak nevezett programozási interfészek segítségével hívják meg (Next Generation, CNG).

"Az új FIPS-szabvány szerinti PQC-algoritmusok a szabványos CNG API-kon keresztüli elérhetővé tétele a fejlesztők számára az Insider buildekben jó első lépés a Microsoft részéről, és pontosan az, amire a Windows-alkalmazásokat író külső fejlesztőknek szükségük van ahhoz, hogy megkezdhessék saját kódjuk PQC-re való áttérését és tesztelését” - véli Brian LaMacchia kriptográfiai mérnök, aki 2015 és 2022 között felügyelte a Microsoft kvantumkorszakra való átállását. A Microsoft már korábban elárulta, hogy megkezdte az algoritmusok SymCryptbe való integrálásának munkálatait, „de ez az első bejelentés arról, hogy ez a munka a Windows béta (Insider) buildjében is megjelenik”.

Az új algoritmusok ML-KEM és ML-DSA néven ismertek, ami a "Module-Lattice-Based Key-Encapsulation Mechanism", illetve a "Module-Lattice-Based Digital Signature Algorithm" rövidítése. Az ML-KEM a titkosítási kulcsanyag biztonságos továbbítását, az ML-DSA pedig a digitális aláírások létrehozását teszi lehetővé. Ezek az algoritmusok korábban CRYSTALS-Kyber és CRYSTALS-Dilithium néven voltak ismertek, de új nevüket akkor kapták, amikor a NIST PQC programjában eléggé éretté váltak.

Az RSA és az elliptikus görbe kriptográfia erőssége olyan matematikai problémákon alapul, amelyek az egyik irányban egyszerűen megoldhatók, a másik irányban pedig szinte lehetetlenek. Az RSA például a rendkívül nagy számok faktorálásának nehézségén alapul, míg az elliptikus görbe kriptográfia a diszkrét logaritmus probléma megoldásának nehézségén. A kriptográfusok már évtizedek óta tudják, hogy ezek a problémák triviálisan megoldhatók egy kellően erős kvantumszámítógép segítségével.

A PQC-algoritmusok alapjául szolgáló matematikai problémák különböznek, és eddig nem bizonyították, hogy akár a klasszikus, akár a kvantumszámítógépek segítségével könnyen feltörhetők lennének. LaMacchia azonban figyelmeztet, hogy ugyanaz a matematika, amely az ML-KEM-et és az ML-DSA-t kvantumellenállóvá teszi, azt is okozza, hogy az általuk levezetett titkosítási kulcsok háromszor vagy többször nagyobbak, mint RSA és elliptikus görbe társaik. Ráadásul ezekhez a nagyobb kulcsokhoz az RSA és az elliptikus görbe kulcsoknak is társulniuk kell, amelyeket helyettesíteniük kell, mivel a NIST a belátható jövőben egy olyan hibrid megközelítést javasol, amely az újabb és a régebbi kriptorendszereket is használja fedezetként arra az esetre, ha az újabbaknak még felfedezésre váró sebezhetőségük lenne.

Az RSA és az elliptikus görbületű kriptográfia bukására vonatkozó becslések nagyon eltérőek, egyes szakértők szerint ez még két vagy több évtizedre van. Más szakértők szerint ez már 2035-re bekövetkezik. Bármelyik esetben is legyen, a mostanra elterjedt algoritmusokról való átállás mértéke, költsége és nehézsége példa nélküli lesz. A kihívások közé tartozik, hogy a lényegesen nagyobb kulcsméretek mindenféle hibát be tudnak vinni a szoftverekbe, amelyek katasztrofális következményekkel járhatnak, ha nem fedezik fel őket a felülvizsgálati folyamat korai szakaszában.

"Az egyik dolog, amire figyelmeztettem a Microsofton belüli embereket, az volt, hogy jobb, ha minél korábban elkezditek ezeket tesztelni. Meg kell bizonyosodjatok arról, hogy ha megháromszorozzátok a jelenleg használt kulcsok méretét, az valóban átfolyik a szoftver stackjén, és hogy egy fejlesztő nem tett valahova egy fix allokációt, ami blokkolni fogja. Mindig előfordulhatnak ilyen dolgok."