SG.hu·

Java-hiányosságokat használnak ki a kiberbűnözők

A számítástechnikai biztonsági cégek rendszeresen adnak ki különböző jelentéseket az általuk tapasztalt bűnözői trükkökről és a kártevőkről. A G Data Security Labs ezúttal arra hívta fel a figyelmet, hogy a Top10-es kártevők a Java hiányosságait támadják.

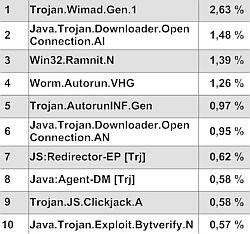

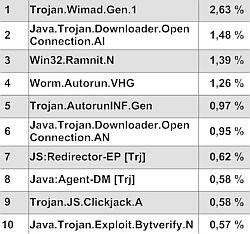

A cég elemzése szerint az elmúlt hónapokban a kiberbűnözők a vírusok, kémprogramok és trójai férgek terjesztésére egyre inkább a Java platformot és annak biztonsági réseit használják fel. Az idei esztendő első negyedévében ezek a programok határozták meg a toplistákat és márciusban a Top10-es kártevők fele használta ki a Java vagy a Java-szkript hibáit. A stratégiát az elkövetők immár tavaly év vége óta alkalmazzák és egyre népszerűbbnek számít.

A cég elemzése szerint az elmúlt hónapokban a kiberbűnözők a vírusok, kémprogramok és trójai férgek terjesztésére egyre inkább a Java platformot és annak biztonsági réseit használják fel. Az idei esztendő első negyedévében ezek a programok határozták meg a toplistákat és márciusban a Top10-es kártevők fele használta ki a Java vagy a Java-szkript hibáit. A stratégiát az elkövetők immár tavaly év vége óta alkalmazzák és egyre népszerűbbnek számít.

"A felhasználók éppen ezért semmiképpen se kapcsolják ki a Java-frissítési funkciót és a platformhoz telepítsenek fel minden elérhető frissítést. Az emberek könnyen és gyorsan ellenőrizhetik, hogy melyik programverzió van a számítógépükön" - tanácsolta Ralf Benzmüller, a G Data Security Labs vezetője.

Emellett a biztonsági cég szakértőinek tapasztalatai szerint egyre több az úgynevezett Clickjacking-megoldást alkalmazó manipulált honlaprangsorolás is. Ezeknek a módszereknek az a célja, hogy az online keresőket vagy a közösségi portálokat gyakran használó internetezőket egy fertőzött oldalra csalják, majd a kártevők segítségével megfertőzzék a számítógépüket. A G Data Security Labs munkatársai azzal számolnak, hogy a következő hónapokban még inkább elterjedhetnek ezek a megoldások.

Szintén egyre nagyobb problémát jelentenek a különböző böngészőkhöz elérhető kiegészítők, amik nem mindig nevezhetők biztonságosnak. Ezt a támadók is pontosan tudják, éppen ezért előszeretettel használják ki e hiányosságokat és fertőzik meg a felhasználók számítógépeit.

A cég elemzése szerint az elmúlt hónapokban a kiberbűnözők a vírusok, kémprogramok és trójai férgek terjesztésére egyre inkább a Java platformot és annak biztonsági réseit használják fel. Az idei esztendő első negyedévében ezek a programok határozták meg a toplistákat és márciusban a Top10-es kártevők fele használta ki a Java vagy a Java-szkript hibáit. A stratégiát az elkövetők immár tavaly év vége óta alkalmazzák és egyre népszerűbbnek számít.

A cég elemzése szerint az elmúlt hónapokban a kiberbűnözők a vírusok, kémprogramok és trójai férgek terjesztésére egyre inkább a Java platformot és annak biztonsági réseit használják fel. Az idei esztendő első negyedévében ezek a programok határozták meg a toplistákat és márciusban a Top10-es kártevők fele használta ki a Java vagy a Java-szkript hibáit. A stratégiát az elkövetők immár tavaly év vége óta alkalmazzák és egyre népszerűbbnek számít."A felhasználók éppen ezért semmiképpen se kapcsolják ki a Java-frissítési funkciót és a platformhoz telepítsenek fel minden elérhető frissítést. Az emberek könnyen és gyorsan ellenőrizhetik, hogy melyik programverzió van a számítógépükön" - tanácsolta Ralf Benzmüller, a G Data Security Labs vezetője.

Emellett a biztonsági cég szakértőinek tapasztalatai szerint egyre több az úgynevezett Clickjacking-megoldást alkalmazó manipulált honlaprangsorolás is. Ezeknek a módszereknek az a célja, hogy az online keresőket vagy a közösségi portálokat gyakran használó internetezőket egy fertőzött oldalra csalják, majd a kártevők segítségével megfertőzzék a számítógépüket. A G Data Security Labs munkatársai azzal számolnak, hogy a következő hónapokban még inkább elterjedhetnek ezek a megoldások.

Szintén egyre nagyobb problémát jelentenek a különböző böngészőkhöz elérhető kiegészítők, amik nem mindig nevezhetők biztonságosnak. Ezt a támadók is pontosan tudják, éppen ezért előszeretettel használják ki e hiányosságokat és fertőzik meg a felhasználók számítógépeit.