SG.hu·

Kibertámadás ért egy szaúdi erőművet

A valószínűsíthetően iráni akciót ugyan időben felfedezték, de rámutatott a lehetséges sebezhetőségekre. Csak idő kérdése, hogy azt - tanulva a hibákból - valaki megismételje.

A FireEye nevű biztonsági cég lefülelt egy kibertámadást, amely a Schneider Electric cég Triconex nevű biztonsági technológiája ellen irányult. A rendszert számos erőműben, olaj- és gázfinomítóban, valamint gyárban alkalmazzák, így ha a Triconexben valaki talált egy sebezhetőséget, akkor az számos üzemet veszélyeztetne.

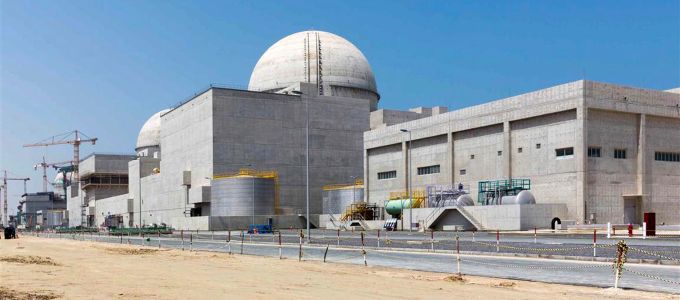

A Reuters arról számolt be, hogy az nem derült ki, hogy pontosan melyik létesítményt támadták meg. Más biztonsági vállalatok feltételezései miatt azonban az szivárgott ki, hogy egy Szaúd-Arábiában működő társaság lehet érintett. Sergio Caltagirone, a Dragos nevű cég illetékes vezetője úgy fogalmazott, hogy ez az ügy vízválasztó lehet, más elkövetők ugyanis megpróbálhatják majd jobban csinálni a dolgot és lemásolni az ilyen jellegű támadásokat.

A támadók kifinomult kártevőket használtak a Triconex biztonsági leállási rendszerét futtató munkaállomás távvezérlésére, majd ezután megpróbálták átprogramozni a biztonsági problémák azonosítására alkalmazott vezérlőket. Erre válaszul néhány vezérlő hibabiztos üzemmódba kapcsolt át, ez viszont a kapcsolódó folyamatok leállítását okozta. Az üzemben ekkor figyeltek fel az eseményekre. A FireEye szakértőinek meggyőződése, hogy az elkövetők véletlenül okozták a leállást, miközben megpróbálták tanulmányozni a Triconex pontos működését. A szakemberek emellett úgy vélték, hogy a támadást egy állami intézmény munkatársai követhették el. A felderített eseményt már az Amerikai Egyesült Államok Belbiztonsági Minisztériuma is vizsgálja.

A Tritonnak nevezett malware már a harmadik olyan számítógépes vírus, mely képes ipari folyamatokat megszakítani. Az első a Stuxnet volt 2010-ben, azt Izrael és az Egyesült Államok szakemberei készítették az iráni urándúsítás lelassítására. A második a Crash Override vagy Industroyer volt, azt oroszok kódolták, és 2016 decemberében komoly fennakadásokat okozott az ukrán áramellátásban. A CyberX biztonsági cég elnöke, Phil Neray szerint egy malware alapján most Irán állhat a támadás mögött. Ez nem lenne meglepő, tekintve, hogy az ágazatban egyetértés van abban, hogy a 2012 és 2017 között a szaúdi hálózatokat támadó Shamoon vírust ők készítették.

A FireEye nevű biztonsági cég lefülelt egy kibertámadást, amely a Schneider Electric cég Triconex nevű biztonsági technológiája ellen irányult. A rendszert számos erőműben, olaj- és gázfinomítóban, valamint gyárban alkalmazzák, így ha a Triconexben valaki talált egy sebezhetőséget, akkor az számos üzemet veszélyeztetne.

A Reuters arról számolt be, hogy az nem derült ki, hogy pontosan melyik létesítményt támadták meg. Más biztonsági vállalatok feltételezései miatt azonban az szivárgott ki, hogy egy Szaúd-Arábiában működő társaság lehet érintett. Sergio Caltagirone, a Dragos nevű cég illetékes vezetője úgy fogalmazott, hogy ez az ügy vízválasztó lehet, más elkövetők ugyanis megpróbálhatják majd jobban csinálni a dolgot és lemásolni az ilyen jellegű támadásokat.

A támadók kifinomult kártevőket használtak a Triconex biztonsági leállási rendszerét futtató munkaállomás távvezérlésére, majd ezután megpróbálták átprogramozni a biztonsági problémák azonosítására alkalmazott vezérlőket. Erre válaszul néhány vezérlő hibabiztos üzemmódba kapcsolt át, ez viszont a kapcsolódó folyamatok leállítását okozta. Az üzemben ekkor figyeltek fel az eseményekre. A FireEye szakértőinek meggyőződése, hogy az elkövetők véletlenül okozták a leállást, miközben megpróbálták tanulmányozni a Triconex pontos működését. A szakemberek emellett úgy vélték, hogy a támadást egy állami intézmény munkatársai követhették el. A felderített eseményt már az Amerikai Egyesült Államok Belbiztonsági Minisztériuma is vizsgálja.

A Tritonnak nevezett malware már a harmadik olyan számítógépes vírus, mely képes ipari folyamatokat megszakítani. Az első a Stuxnet volt 2010-ben, azt Izrael és az Egyesült Államok szakemberei készítették az iráni urándúsítás lelassítására. A második a Crash Override vagy Industroyer volt, azt oroszok kódolták, és 2016 decemberében komoly fennakadásokat okozott az ukrán áramellátásban. A CyberX biztonsági cég elnöke, Phil Neray szerint egy malware alapján most Irán állhat a támadás mögött. Ez nem lenne meglepő, tekintve, hogy az ágazatban egyetértés van abban, hogy a 2012 és 2017 között a szaúdi hálózatokat támadó Shamoon vírust ők készítették.