SG.hu·

A telefonszám elég az Android feltöréséhez

Biztonsági szakértők szerint az eddigi legsúlyosabb sebezhetőséget fedezték fel a rendszerben.

A mobilbiztonsági területre szakosodott Zimperium cég jelentette be, hogy az Android kódjában egy komoly és egyben ijesztő sebezhetőségre bukkantak, amelynek révén az esetleges támadók egyetlen üzenettel átvehetik az irányítást az egyes hordozható készülékek felett, bizonyos esetekben pedig mindezt anélkül megtehetik, hogy a felhasználó bármit észlelne a fejleményekből. A jelentés aggasztó, mivel a legtöbb ilyen készülék érintett lehet a problémában.

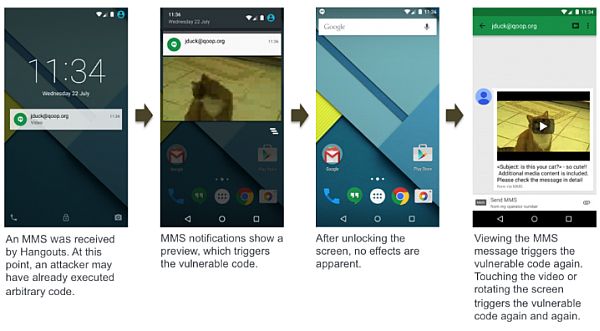

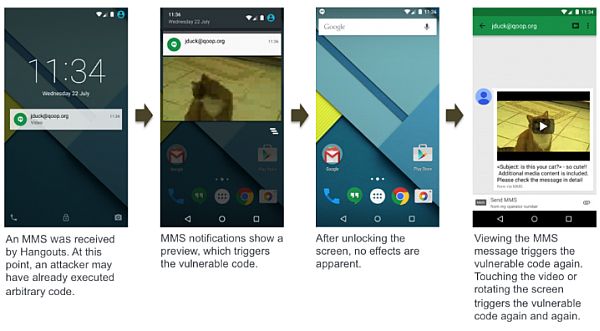

A Stagefright névre keresztelt, a különböző népszerű médiaformátumok megfelelő kezeléséért felelős kódban találtak rá a sebezhetőségre, amely lehetővé teszi, hogy pusztán a telefonszám megszerzésével komoly veszélynek tegyék ki az androidos készülékek tulajdonosait. A támadóknak ugyanis mindössze egy speciálisan megszerkesztett MMS-üzenet elküldésére van szükségük, az ebben tárolt rövid kód révén megszerzik az irányítást a készülék felett, ezt követően pedig trójaiként használhatják azt az egyéb piszkos célok eléréséhez. A legtöbb esetben a felhasználó maga is láthatja az eszközként felhasznált üzenetet, de lehetőség nyílik arra, hogy azt a kód lefutása után automatikusan töröljék, így mindössze az értesítő figyelmeztet bennünket arra, hogy valóban beérkezett (egy azóta eltűnt) üzenet.

A jelentés szerint az Android operációs rendszert futtató megoldások mintegy 95 százaléka érintett, ezzel tehát világszerte 950 millió hordozható kütyü foroghat veszélyben. A teljes táboron belül a Jelly Bean verzió előtti szoftvert futtató példányok vannak kitéve a legnagyobb veszélynek, ezek ugyanis még kevésbé gátolják a káros kódok futtatását és további felhasználását, bár a problémát már az is nagy mértékben növeli, hogy itt semmi szükség nincs a felhasználó közbeiktatására, hiszen meg sem kell nyitnunk a szóban forgó üzenetet ahhoz, hogy a káros kód lefusson.

A Google gyorsan reagált, a Zimperium által mellékelt javításokat gyorsan eszközölték, ez azonban egyelőre csak a belső használatra szánt kódot érinti, innen akár még heteket is igénybe vehet a globális szinten történő terjesztés - a régi verziók frissítése pedig eleve nem mindig megoldott.

A mobilbiztonsági területre szakosodott Zimperium cég jelentette be, hogy az Android kódjában egy komoly és egyben ijesztő sebezhetőségre bukkantak, amelynek révén az esetleges támadók egyetlen üzenettel átvehetik az irányítást az egyes hordozható készülékek felett, bizonyos esetekben pedig mindezt anélkül megtehetik, hogy a felhasználó bármit észlelne a fejleményekből. A jelentés aggasztó, mivel a legtöbb ilyen készülék érintett lehet a problémában.

A Stagefright névre keresztelt, a különböző népszerű médiaformátumok megfelelő kezeléséért felelős kódban találtak rá a sebezhetőségre, amely lehetővé teszi, hogy pusztán a telefonszám megszerzésével komoly veszélynek tegyék ki az androidos készülékek tulajdonosait. A támadóknak ugyanis mindössze egy speciálisan megszerkesztett MMS-üzenet elküldésére van szükségük, az ebben tárolt rövid kód révén megszerzik az irányítást a készülék felett, ezt követően pedig trójaiként használhatják azt az egyéb piszkos célok eléréséhez. A legtöbb esetben a felhasználó maga is láthatja az eszközként felhasznált üzenetet, de lehetőség nyílik arra, hogy azt a kód lefutása után automatikusan töröljék, így mindössze az értesítő figyelmeztet bennünket arra, hogy valóban beérkezett (egy azóta eltűnt) üzenet.

A jelentés szerint az Android operációs rendszert futtató megoldások mintegy 95 százaléka érintett, ezzel tehát világszerte 950 millió hordozható kütyü foroghat veszélyben. A teljes táboron belül a Jelly Bean verzió előtti szoftvert futtató példányok vannak kitéve a legnagyobb veszélynek, ezek ugyanis még kevésbé gátolják a káros kódok futtatását és további felhasználását, bár a problémát már az is nagy mértékben növeli, hogy itt semmi szükség nincs a felhasználó közbeiktatására, hiszen meg sem kell nyitnunk a szóban forgó üzenetet ahhoz, hogy a káros kód lefusson.

A Google gyorsan reagált, a Zimperium által mellékelt javításokat gyorsan eszközölték, ez azonban egyelőre csak a belső használatra szánt kódot érinti, innen akár még heteket is igénybe vehet a globális szinten történő terjesztés - a régi verziók frissítése pedig eleve nem mindig megoldott.