Gyurkity Péter

Nem tudjuk mivel leváltani jelszavainkat

A legújabb jelszólopási esetek fényében többen az eddig széles körben használt jelszavak teljes leváltása mellett érvelnek, ezen érvekből azonban mintha hiányozna a megfelelő alternatíva, amely a biztonság mellett a megszokott kényelmet nyújtaná a felhasználóknak és vállalatoknak egyaránt. A LinkedIn és a Last.fm által tárolt jelszavak eltulajdonítása mindazonáltal arra hívja fel a figyelmet, hogy valamivel mindenképpen ki kell egészíteni a jól megszokott belépőneveket és jelszavakat, ellenkező esetben számos hasonló, nagyon is kényelmetlen és egyben veszélyes (sikeres) manőverre számíthatunk a személyes adatainkra utazó csoportok részéről.

Az IT-híreket napi szinten követők jól emlékeznek arra, hogy a tavalyi évet szinte végig uralta a Sony szolgáltatásaival kapcsolatos biztonsági botrányok sora, amely több millió név és jelszó kiszivárgásával indult. A többször megismétlődő támadásokat az óriáscég csak késve észlelte, azt követően pedig - minden határozott ellenlépés és intézkedés ellenére - az elhárítás terén sem arattak sikereket, ami tovább ingerelte a felhasználókat. Könnyen előfordulhat, hogy most valami hasonlóra kerül sor, bár ezúttal nem egy céget érint a kényelmetlen fejlemény.

Az üzleti jellegű közösségi portálként üzemelő LinkedIn 6,5 millió felhasználó belépési adatait vesztette el, miután (vélhetően orosz) hackerek támadást intéztek az oldal ellen, az eset több százezer magyart érinthet. A június első napjaiban végrehajtott akciót követően számos jelszó egy orosz fórumon bukkant fel, ezek egyik fele az eredeti SHA-1 hash formájában, míg a másik már a visszafejtett, mindenki által olvasható változatban. A portál rögtön reagált, igyekeztek minél több információt közzétenni, a fontos részleteket azonban visszatartották, biztonsági okokra hivatkozva. Megtudhattuk viszont, hogy az adatbázisban kizárólag az említett SHA-1 hash eljárást alkalmazták, ami nem nevezhető túl biztonságosnak, hiszen egy adott szöveget mindig ugyanazon kóddá alakít át, ami rögtön támadási felületet jelent a másik oldalnak. Az oldalt hamarosan további kritika érte, amiért mindvégig elmulasztották fokozni a biztonsági szintet. Példaként említették a salt funkciót, amely egy véletlenszerűen generált kombinációval egészíti ki a hash kódot, ezzel megnehezítve azok visszafejtését.

Az üzleti jellegű közösségi portálként üzemelő LinkedIn 6,5 millió felhasználó belépési adatait vesztette el, miután (vélhetően orosz) hackerek támadást intéztek az oldal ellen, az eset több százezer magyart érinthet. A június első napjaiban végrehajtott akciót követően számos jelszó egy orosz fórumon bukkant fel, ezek egyik fele az eredeti SHA-1 hash formájában, míg a másik már a visszafejtett, mindenki által olvasható változatban. A portál rögtön reagált, igyekeztek minél több információt közzétenni, a fontos részleteket azonban visszatartották, biztonsági okokra hivatkozva. Megtudhattuk viszont, hogy az adatbázisban kizárólag az említett SHA-1 hash eljárást alkalmazták, ami nem nevezhető túl biztonságosnak, hiszen egy adott szöveget mindig ugyanazon kóddá alakít át, ami rögtön támadási felületet jelent a másik oldalnak. Az oldalt hamarosan további kritika érte, amiért mindvégig elmulasztották fokozni a biztonsági szintet. Példaként említették a salt funkciót, amely egy véletlenszerűen generált kombinációval egészíti ki a hash kódot, ezzel megnehezítve azok visszafejtését.

Bár a hivatalos blogon kifejtették, hogy tudomásuk szerint a lopással egyetlen felhasználói fiók sem került illetéktelen kezekbe (a kiszivárgott belépési adatokat gyorsan le is tiltották, ezt megakadályozandó), más források arról számoltak be, hogy a támadók máris levelek tömeges továbbítására használják a kompromittálódott fiókokat, amelyekben látszólag saját jelszavuk frissítésére kérik a kiszemelt tagokat, valójában azonban káros szoftvert tartalmazó weboldalakra irányítják át őket, ahogy azt az ilyen adathalász és spam üzeneteknél megszokhattuk. Időközben arról is olvashattunk, hogy az akció valószínűleg magyar felhasználókat is érintett, így mindenkinek érdemes megváltoztatnia az eddig használt jelszavait.

A szintén népszerű Last.fm portált hasonló támadás érte, szinte a fenti esettel egy időben. Itt az illetékesek nem árulták el, hogy mennyi felhasználót érinthet az ügy, mint ahogy arról sem beszéltek, hogy a teljes tagság mekkora hányadát sodorták veszélybe az elkövetők. Egyelőre tovább vizsgálódnak, a regisztrált tagokat kérik fel a jelszavak módosítására, vagyis a maguk részéről valószínűleg nem terveznek ilyen központi lépést. Nem sokkal korábban az eHarmony társkereső oldal került hasonló helyzetbe, ami felveti annak lehetőségét, hogy egy jól megtervezett, összehangolt támadássorozatról van szó, amelynek még nem értünk a végére.

A hagyományos jelszavak sebezhetősége, valamint ezzel egy időben a felhasználók hanyagsága láttán egyre többen szólalnak fel az alternatív technológiák és eljárások alkalmazása mellett. Szerintük már nem elégséges a bonyolult és hosszú, szinte megjegyezhetetlen kifejezések kiválasztása, hiszen itt elsősorban az okozza a gondokat, hogy az átlagfelhasználó túlságosan sok oldalon van jelen személyes adataival, így a mindennapokban ezen jelszavak számát és bonyolultságát a legtöbben eleve korlátozzák.

Míg mi csak annyit mondunk, hogy "kösd össze az orrukat", addig feltörésnél ezen összekötettés kitalálása elképesztő mennyiségű variációs lehetőséget jelent

Első körben természetesen az ezen adatokat tároló vállalatok és internetes oldalak részéről kell megtörténnie bizonyos lépéseknek, hiszen a védelmet mindenképpen fokozni kell. Nem szabad egyetlen kriptográfiai eljárásra támaszkodniuk, a kiegészítő megoldások elhanyagolásával (lásd a LinkedIn gyakorlatát), illetve be kell szerezniük olyan szoftvereket, amelyek még időben figyelmeztetnek a folyamatban lévő támadásokra és végig figyelik a hálózaton zajló eseményeket (Tipping Point, ArcSight, stb.)

Felmerül az egyetlen központi beléptetés alkalmazása, amelyre már bőven van példa, elég ha csak arra gondolunk, hogy hány különböző portálon tudunk elérni bizonyos funkciókat a jól megszokott Facebook jelszavunkkal. Egyre több internetes oldalon jelenik meg az egyszerű belépést biztosító űrlap, ám ez szintén növeli a támadások veszélyét, hiszen az említett központi elem kompromittálásával szinte minden borul - és jól tudjuk, hogy a Facebook maga sem sebezhetetlen, sőt. Nem támaszkodhatunk tehát egyetlen központi rendszerre sem, mivel az adatlopásban érdekelt oldal nyilván ezen rendszert veszi majd hamarosan kezelésbe.

További lehetőség az úgynevezett tokenek használata, vagyis egy másodlagos beléptető funkció, amely a megszokott jelszavak kiegészítéseként működik, azokkal együtt teszi lehetővé a biztonságos beléptetést. Itt viszont az általunk rendszeresen látogatott oldalak nagy száma okoz gondot, hiszen nem hordozhatunk magunknál több száz tokent, vagyis a kényelmet áldoznánk fel a valamivel nagyobb biztonságért. Ésszerűnek tűnik tehát a mobiltelefonok bevonása, például SMS üzenetek küldése révén, amely a belépés megerősítéseként szolgálna, ahogy az jelenleg például a netbanki szolgáltatásoknál történik. Itt azonban a hordozható készülék esetleges elvesztése okozhat komoly gondokat, arról nem is beszélve, hogy jóval több helyen kellene kötelező jelleggel megadnunk saját telefonszámunkat, ami szintén nem túl biztató.

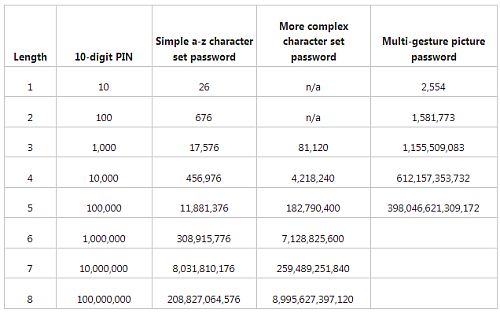

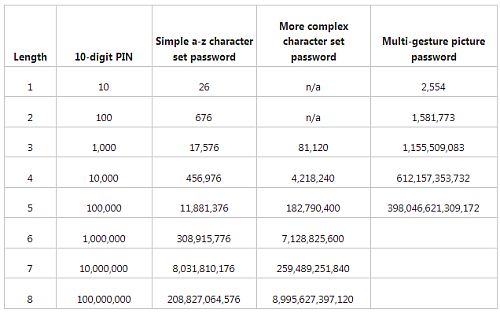

A számokból, betűkből, kiterjesztett ABC-ből és egy érintőképernyőn való húzogatásból álló belépés variációinak száma

A Microsoft a maga részéről érdekes megoldással kísérletezik, ahogy arról korábban mi is írtunk. A felhasználók nagy többsége az NT-alapú Windows operációs rendszerek elterjedésével volt kénytelen megbarátkozni a jelszavas beléptetéssel, ezt azóta meg is szoktuk, a Windows 8 azonban újfajta módon közelíti meg a problémát. A hagyományos jelszavak begépelése mellett ugyanis lehetőségünk lesz egy adott kép kiválasztására, amelyen az érintőképernyő révén bizonyos mozdulatokat végezhetünk - ezek összessége, sorozata teszi számunkra lehetővé a gyors és kényelmes belépést (már amennyiben helyesen emlékeztünk a mozdulatokra). Azt még nem tudjuk megjósolni, hogy a Picture Password mennyire lesz népszerű a felhasználók körében, de mindenképpen életképes alternatívaként merül fel, különösen ha a fent említett egyéb eljárásokkal járó gondokat vesszük figyelembe.

Az IT-híreket napi szinten követők jól emlékeznek arra, hogy a tavalyi évet szinte végig uralta a Sony szolgáltatásaival kapcsolatos biztonsági botrányok sora, amely több millió név és jelszó kiszivárgásával indult. A többször megismétlődő támadásokat az óriáscég csak késve észlelte, azt követően pedig - minden határozott ellenlépés és intézkedés ellenére - az elhárítás terén sem arattak sikereket, ami tovább ingerelte a felhasználókat. Könnyen előfordulhat, hogy most valami hasonlóra kerül sor, bár ezúttal nem egy céget érint a kényelmetlen fejlemény.

Az üzleti jellegű közösségi portálként üzemelő LinkedIn 6,5 millió felhasználó belépési adatait vesztette el, miután (vélhetően orosz) hackerek támadást intéztek az oldal ellen, az eset több százezer magyart érinthet. A június első napjaiban végrehajtott akciót követően számos jelszó egy orosz fórumon bukkant fel, ezek egyik fele az eredeti SHA-1 hash formájában, míg a másik már a visszafejtett, mindenki által olvasható változatban. A portál rögtön reagált, igyekeztek minél több információt közzétenni, a fontos részleteket azonban visszatartották, biztonsági okokra hivatkozva. Megtudhattuk viszont, hogy az adatbázisban kizárólag az említett SHA-1 hash eljárást alkalmazták, ami nem nevezhető túl biztonságosnak, hiszen egy adott szöveget mindig ugyanazon kóddá alakít át, ami rögtön támadási felületet jelent a másik oldalnak. Az oldalt hamarosan további kritika érte, amiért mindvégig elmulasztották fokozni a biztonsági szintet. Példaként említették a salt funkciót, amely egy véletlenszerűen generált kombinációval egészíti ki a hash kódot, ezzel megnehezítve azok visszafejtését.

Az üzleti jellegű közösségi portálként üzemelő LinkedIn 6,5 millió felhasználó belépési adatait vesztette el, miután (vélhetően orosz) hackerek támadást intéztek az oldal ellen, az eset több százezer magyart érinthet. A június első napjaiban végrehajtott akciót követően számos jelszó egy orosz fórumon bukkant fel, ezek egyik fele az eredeti SHA-1 hash formájában, míg a másik már a visszafejtett, mindenki által olvasható változatban. A portál rögtön reagált, igyekeztek minél több információt közzétenni, a fontos részleteket azonban visszatartották, biztonsági okokra hivatkozva. Megtudhattuk viszont, hogy az adatbázisban kizárólag az említett SHA-1 hash eljárást alkalmazták, ami nem nevezhető túl biztonságosnak, hiszen egy adott szöveget mindig ugyanazon kóddá alakít át, ami rögtön támadási felületet jelent a másik oldalnak. Az oldalt hamarosan további kritika érte, amiért mindvégig elmulasztották fokozni a biztonsági szintet. Példaként említették a salt funkciót, amely egy véletlenszerűen generált kombinációval egészíti ki a hash kódot, ezzel megnehezítve azok visszafejtését. Bár a hivatalos blogon kifejtették, hogy tudomásuk szerint a lopással egyetlen felhasználói fiók sem került illetéktelen kezekbe (a kiszivárgott belépési adatokat gyorsan le is tiltották, ezt megakadályozandó), más források arról számoltak be, hogy a támadók máris levelek tömeges továbbítására használják a kompromittálódott fiókokat, amelyekben látszólag saját jelszavuk frissítésére kérik a kiszemelt tagokat, valójában azonban káros szoftvert tartalmazó weboldalakra irányítják át őket, ahogy azt az ilyen adathalász és spam üzeneteknél megszokhattuk. Időközben arról is olvashattunk, hogy az akció valószínűleg magyar felhasználókat is érintett, így mindenkinek érdemes megváltoztatnia az eddig használt jelszavait.

A szintén népszerű Last.fm portált hasonló támadás érte, szinte a fenti esettel egy időben. Itt az illetékesek nem árulták el, hogy mennyi felhasználót érinthet az ügy, mint ahogy arról sem beszéltek, hogy a teljes tagság mekkora hányadát sodorták veszélybe az elkövetők. Egyelőre tovább vizsgálódnak, a regisztrált tagokat kérik fel a jelszavak módosítására, vagyis a maguk részéről valószínűleg nem terveznek ilyen központi lépést. Nem sokkal korábban az eHarmony társkereső oldal került hasonló helyzetbe, ami felveti annak lehetőségét, hogy egy jól megtervezett, összehangolt támadássorozatról van szó, amelynek még nem értünk a végére.

A hagyományos jelszavak sebezhetősége, valamint ezzel egy időben a felhasználók hanyagsága láttán egyre többen szólalnak fel az alternatív technológiák és eljárások alkalmazása mellett. Szerintük már nem elégséges a bonyolult és hosszú, szinte megjegyezhetetlen kifejezések kiválasztása, hiszen itt elsősorban az okozza a gondokat, hogy az átlagfelhasználó túlságosan sok oldalon van jelen személyes adataival, így a mindennapokban ezen jelszavak számát és bonyolultságát a legtöbben eleve korlátozzák.

Míg mi csak annyit mondunk, hogy "kösd össze az orrukat", addig feltörésnél ezen összekötettés kitalálása elképesztő mennyiségű variációs lehetőséget jelent

Első körben természetesen az ezen adatokat tároló vállalatok és internetes oldalak részéről kell megtörténnie bizonyos lépéseknek, hiszen a védelmet mindenképpen fokozni kell. Nem szabad egyetlen kriptográfiai eljárásra támaszkodniuk, a kiegészítő megoldások elhanyagolásával (lásd a LinkedIn gyakorlatát), illetve be kell szerezniük olyan szoftvereket, amelyek még időben figyelmeztetnek a folyamatban lévő támadásokra és végig figyelik a hálózaton zajló eseményeket (Tipping Point, ArcSight, stb.)

Felmerül az egyetlen központi beléptetés alkalmazása, amelyre már bőven van példa, elég ha csak arra gondolunk, hogy hány különböző portálon tudunk elérni bizonyos funkciókat a jól megszokott Facebook jelszavunkkal. Egyre több internetes oldalon jelenik meg az egyszerű belépést biztosító űrlap, ám ez szintén növeli a támadások veszélyét, hiszen az említett központi elem kompromittálásával szinte minden borul - és jól tudjuk, hogy a Facebook maga sem sebezhetetlen, sőt. Nem támaszkodhatunk tehát egyetlen központi rendszerre sem, mivel az adatlopásban érdekelt oldal nyilván ezen rendszert veszi majd hamarosan kezelésbe.

További lehetőség az úgynevezett tokenek használata, vagyis egy másodlagos beléptető funkció, amely a megszokott jelszavak kiegészítéseként működik, azokkal együtt teszi lehetővé a biztonságos beléptetést. Itt viszont az általunk rendszeresen látogatott oldalak nagy száma okoz gondot, hiszen nem hordozhatunk magunknál több száz tokent, vagyis a kényelmet áldoznánk fel a valamivel nagyobb biztonságért. Ésszerűnek tűnik tehát a mobiltelefonok bevonása, például SMS üzenetek küldése révén, amely a belépés megerősítéseként szolgálna, ahogy az jelenleg például a netbanki szolgáltatásoknál történik. Itt azonban a hordozható készülék esetleges elvesztése okozhat komoly gondokat, arról nem is beszélve, hogy jóval több helyen kellene kötelező jelleggel megadnunk saját telefonszámunkat, ami szintén nem túl biztató.

A számokból, betűkből, kiterjesztett ABC-ből és egy érintőképernyőn való húzogatásból álló belépés variációinak száma

A Microsoft a maga részéről érdekes megoldással kísérletezik, ahogy arról korábban mi is írtunk. A felhasználók nagy többsége az NT-alapú Windows operációs rendszerek elterjedésével volt kénytelen megbarátkozni a jelszavas beléptetéssel, ezt azóta meg is szoktuk, a Windows 8 azonban újfajta módon közelíti meg a problémát. A hagyományos jelszavak begépelése mellett ugyanis lehetőségünk lesz egy adott kép kiválasztására, amelyen az érintőképernyő révén bizonyos mozdulatokat végezhetünk - ezek összessége, sorozata teszi számunkra lehetővé a gyors és kényelmes belépést (már amennyiben helyesen emlékeztünk a mozdulatokra). Azt még nem tudjuk megjósolni, hogy a Picture Password mennyire lesz népszerű a felhasználók körében, de mindenképpen életképes alternatívaként merül fel, különösen ha a fent említett egyéb eljárásokkal járó gondokat vesszük figyelembe.