SG.hu·

Egy napig működött a Nothing iMessage alkalmazása

A Nothing iMessage alkalmazás biztonsági katasztrófa volt, 24 óra után lekapcsolták, mert ugyan végponttól - végpontig tartó titkosítást ígértek, de a üzeneteket nyilvánosan, egyszerű szövegben tárolták.

Kiderült, hogy a média biztonsági kérdései elől elzárkózó cégek valójában nem is jók a biztonság terén. Múlt héten a Nothing Chats - az Android-gyártó "Nothing" és a feltörekvő Sunbird alkalmazásgyártó cég csevegőalkalmazása - azzal az ígérettel akart felhasználókat gyűjteni, hogy az Apple iMessage alkalmazásában kék buborékokban jelennek meg az Android-felhasználók bejegyzései. A bevezetés rendben lezajlott, de netezők máris szétszedték a céget számos biztonsági probléma miatt. Nem telt el 24 óra, és a Nothing máris kivette az alkalmazást a Play Store-ból. A Sunbird app - amelynek a Nothing Chat csak egy skinje - szintén partvonalra került.

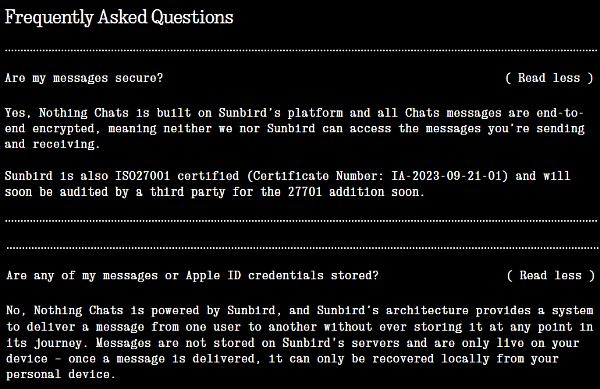

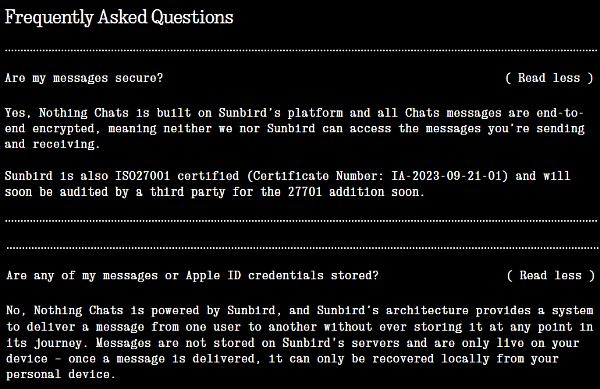

Az alkalmazás piacszerzési ajánlata az volt, hogy ha beütöd az androidos programba az Apple felhasználónevedet és jelszavadat az képes bejelentkezni az iMessage-be. Ehhez a Sunbirdnek ultra-biztonságos infrastruktúrára van szüksége a katasztrófa elkerülése érdekében, ehelyett az alkalmazásról kiderült, hogy annyira nem biztonságos, amennyire csak lehet. Nemcsak, hogy az alkalmazás nem volt végponttól - végpontig titkosítva, ahogy azt a Nothing és a Sunbird többször is állította, de a Sunbird valójában naplózta és szövegként tárolta az üzeneteket mind a Sentry hibajelző szoftverben, mind pedig egy Firebase tárolóban. A hitelesítési tokeneket titkosítatlan HTTP-n keresztül küldték, így ez a token lehallgatható volt, és felhasználható volt az üzenetek elolvasására.

A Text.com vizsgálata egy halom sebezhetőséget tárt fel. A blog szerint: "Amikor egy üzenet vagy egy melléklet érkezik a felhasználóhoz, azok a szerveroldalon titkosítatlanok, amíg az ügyfél nem küld egy kérést, amely nyugtázza, és törli őket az adatbázisból. Ez azt jelenti, hogy a Firebase Realtime DB-re feliratkozott támadó mindig hozzáférhet az üzenetekhez, mielőtt vagy abban a pillanatban, amikor a felhasználó elolvassa azokat". A Text.com képes volt elfogni egy titkosítatlan HTTP-n keresztül küldött hitelesítési tokent, és feliratkozni az adatbázisban bekövetkező változásokra. Ez élő frissítéseket jelentett a "beérkezett, kimenő üzenetekről, fiókváltozásokról stb." nemcsak saját magukról, hanem más felhasználókról is. A Text.com kiadott egy proof-of-concept alkalmazást, amely lekérheti a Sunbird szervereiről az üzeneteket. Batuhan Icöz, a Text.com termékmérnöke egy olyan eszközt is kiadott, amely törli az adatok egy részét a Sunbird szervereiről. Icöz azt ajánlja, hogy minden Sunbird/Nothing Chat felhasználó változtassa meg Apple ID azonosítóját, vonja vissza a Sunbird hozzáférését, és "feltételezze, hogy az adatai veszélybe kerültek".

A 9to5Google munkatársa, Dylan Roussel is megvizsgálta az alkalmazást, és megállapította, hogy az összes szöveges adat mellett "a Nothing Chat-en ÉS a Sunbirdön keresztül küldött összes dokumentum (képek, videók, hanganyagok, pdf-ek, vCards stb.) nyilvános". Roussel úgy találta, hogy jelenleg 630 000 médiafájlt tárol a Sunbird, és ezek közül néhányhoz hozzá is tudott férni. A Sunbird alkalmazása azt javasolta, hogy a felhasználók vCardokat - virtuális névjegykártyákat, amelyek tele vannak kapcsolati adatokkal - továbbítsanak, és Roussel szerint több mint 2300 felhasználó személyes adatai hozzáférhetők. Roussel az egész fiaskót "valószínűleg a legnagyobb adatvédelmi rémálomnak" nevezi, amit az elmúlt években egy telefongyártó részéről látott.

A Sunbird bizarr módon csendben maradt az egész zűrzavar alatt. Az alkalmazás X oldala még mindig nem közölt semmit a Nothing Chats vagy a Sunbird leállításáról. A legjobb modern biztonsági gyakorlatok szerint soha nem szabad titkosítatlan HTTP-t használni semmilyen internetes tranzakcióhoz, és sok platform alapértelmezés szerint egyenesen blokkolja a sima szöveges HTTP-adatátvitelt. A Chrome egy egész oldalas figyelmeztetést jelenít meg, amikor valaki megpróbál egy HTTP-oldalhoz hozzáférni, és extra kattintást követel meg a felhasználótól. Az Android alapértelmezés szerint tiltja a szöveges adatforgalmat, és a fejlesztőnek be kell kapcsolnia azt, hogy a kérés átmehessen. Ezek a 2023-as internethasználat alapjai.

A Nothing eddig is olyan Android gyártó volt, amelynél nagyobb volt a hype, mint a tartalom, de most már a "hanyagság" is hozzáadható ehhez a listához. A vállalat ráharapott a Sunbird programjára, átskinezte az alkalmazást, létrehozott egy promóciós weboldalt és egy YouTube-videót, mindezt anélkül, hogy a társaság biztonsági állításainak a legcsekélyebb átvilágítását elvégezte volna. Hihetetlen, hogy ez a két vállalat idáig eljutott - a Nothing Chats elindításához két nagy szervezet rendszerszintű biztonsági érdektelenségére volt szükség. A Nothing azt állítja, hogy az alkalmazás nemsokára visszakerül, és a Sunbird "számos hiba kijavításán" dolgozik. De ha az egész alkalmazást úgy építették, hogy nem törődtek a biztonsággal, ezt nem lehet egy-két hét alatt befoltozni. Ha a Nothing Chats visszakerül a Play Store-ba, bízik-e majd még valaki annyira bennük, hogy megadja a hitelesítő adatait?

Kiderült, hogy a média biztonsági kérdései elől elzárkózó cégek valójában nem is jók a biztonság terén. Múlt héten a Nothing Chats - az Android-gyártó "Nothing" és a feltörekvő Sunbird alkalmazásgyártó cég csevegőalkalmazása - azzal az ígérettel akart felhasználókat gyűjteni, hogy az Apple iMessage alkalmazásában kék buborékokban jelennek meg az Android-felhasználók bejegyzései. A bevezetés rendben lezajlott, de netezők máris szétszedték a céget számos biztonsági probléma miatt. Nem telt el 24 óra, és a Nothing máris kivette az alkalmazást a Play Store-ból. A Sunbird app - amelynek a Nothing Chat csak egy skinje - szintén partvonalra került.

Az alkalmazás piacszerzési ajánlata az volt, hogy ha beütöd az androidos programba az Apple felhasználónevedet és jelszavadat az képes bejelentkezni az iMessage-be. Ehhez a Sunbirdnek ultra-biztonságos infrastruktúrára van szüksége a katasztrófa elkerülése érdekében, ehelyett az alkalmazásról kiderült, hogy annyira nem biztonságos, amennyire csak lehet. Nemcsak, hogy az alkalmazás nem volt végponttól - végpontig titkosítva, ahogy azt a Nothing és a Sunbird többször is állította, de a Sunbird valójában naplózta és szövegként tárolta az üzeneteket mind a Sentry hibajelző szoftverben, mind pedig egy Firebase tárolóban. A hitelesítési tokeneket titkosítatlan HTTP-n keresztül küldték, így ez a token lehallgatható volt, és felhasználható volt az üzenetek elolvasására.

We've removed the Nothing Chats beta from the Play Store and will be delaying the launch until further notice to work with Sunbird to fix several bugs.

— Nothing (@nothing) November 18, 2023

We apologise for the delay and will do right by our users.

A Text.com vizsgálata egy halom sebezhetőséget tárt fel. A blog szerint: "Amikor egy üzenet vagy egy melléklet érkezik a felhasználóhoz, azok a szerveroldalon titkosítatlanok, amíg az ügyfél nem küld egy kérést, amely nyugtázza, és törli őket az adatbázisból. Ez azt jelenti, hogy a Firebase Realtime DB-re feliratkozott támadó mindig hozzáférhet az üzenetekhez, mielőtt vagy abban a pillanatban, amikor a felhasználó elolvassa azokat". A Text.com képes volt elfogni egy titkosítatlan HTTP-n keresztül küldött hitelesítési tokent, és feliratkozni az adatbázisban bekövetkező változásokra. Ez élő frissítéseket jelentett a "beérkezett, kimenő üzenetekről, fiókváltozásokról stb." nemcsak saját magukról, hanem más felhasználókról is. A Text.com kiadott egy proof-of-concept alkalmazást, amely lekérheti a Sunbird szervereiről az üzeneteket. Batuhan Icöz, a Text.com termékmérnöke egy olyan eszközt is kiadott, amely törli az adatok egy részét a Sunbird szervereiről. Icöz azt ajánlja, hogy minden Sunbird/Nothing Chat felhasználó változtassa meg Apple ID azonosítóját, vonja vissza a Sunbird hozzáférését, és "feltételezze, hogy az adatai veszélybe kerültek".

A 9to5Google munkatársa, Dylan Roussel is megvizsgálta az alkalmazást, és megállapította, hogy az összes szöveges adat mellett "a Nothing Chat-en ÉS a Sunbirdön keresztül küldött összes dokumentum (képek, videók, hanganyagok, pdf-ek, vCards stb.) nyilvános". Roussel úgy találta, hogy jelenleg 630 000 médiafájlt tárol a Sunbird, és ezek közül néhányhoz hozzá is tudott férni. A Sunbird alkalmazása azt javasolta, hogy a felhasználók vCardokat - virtuális névjegykártyákat, amelyek tele vannak kapcsolati adatokkal - továbbítsanak, és Roussel szerint több mint 2300 felhasználó személyes adatai hozzáférhetők. Roussel az egész fiaskót "valószínűleg a legnagyobb adatvédelmi rémálomnak" nevezi, amit az elmúlt években egy telefongyártó részéről látott.

A Sunbird bizarr módon csendben maradt az egész zűrzavar alatt. Az alkalmazás X oldala még mindig nem közölt semmit a Nothing Chats vagy a Sunbird leállításáról. A legjobb modern biztonsági gyakorlatok szerint soha nem szabad titkosítatlan HTTP-t használni semmilyen internetes tranzakcióhoz, és sok platform alapértelmezés szerint egyenesen blokkolja a sima szöveges HTTP-adatátvitelt. A Chrome egy egész oldalas figyelmeztetést jelenít meg, amikor valaki megpróbál egy HTTP-oldalhoz hozzáférni, és extra kattintást követel meg a felhasználótól. Az Android alapértelmezés szerint tiltja a szöveges adatforgalmat, és a fejlesztőnek be kell kapcsolnia azt, hogy a kérés átmehessen. Ezek a 2023-as internethasználat alapjai.

A Nothing eddig is olyan Android gyártó volt, amelynél nagyobb volt a hype, mint a tartalom, de most már a "hanyagság" is hozzáadható ehhez a listához. A vállalat ráharapott a Sunbird programjára, átskinezte az alkalmazást, létrehozott egy promóciós weboldalt és egy YouTube-videót, mindezt anélkül, hogy a társaság biztonsági állításainak a legcsekélyebb átvilágítását elvégezte volna. Hihetetlen, hogy ez a két vállalat idáig eljutott - a Nothing Chats elindításához két nagy szervezet rendszerszintű biztonsági érdektelenségére volt szükség. A Nothing azt állítja, hogy az alkalmazás nemsokára visszakerül, és a Sunbird "számos hiba kijavításán" dolgozik. De ha az egész alkalmazást úgy építették, hogy nem törődtek a biztonsággal, ezt nem lehet egy-két hét alatt befoltozni. Ha a Nothing Chats visszakerül a Play Store-ba, bízik-e majd még valaki annyira bennük, hogy megadja a hitelesítő adatait?