SG.hu·

Ismét itt a Mydoom

Mydoom.be variáns tegnapi felbukkanása óta máris közepesen veszélyes.

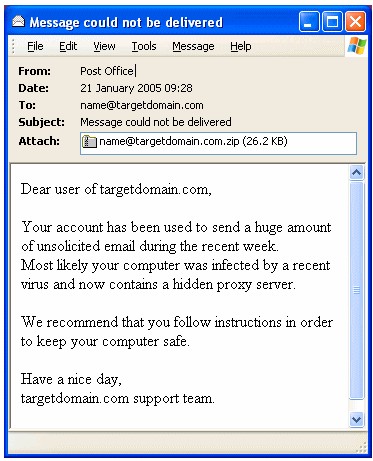

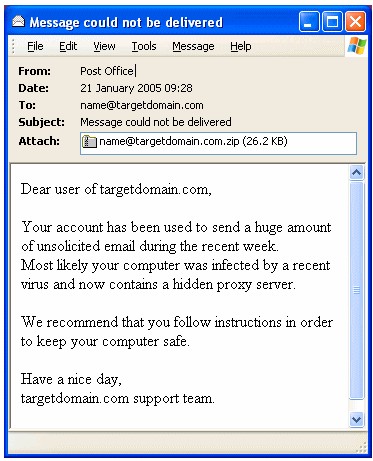

A McAfee vírusszakértői csoportja magasabb veszélyességi kategóriába sorolta át a W32/Mydoom.be@MM férget. A közlemény szerint az új variáns, amely csak egy kicsit tér el a korábbiaktól, "közepes" veszélyt jelent az otthoni és a vállalati felhasználók számára egyaránt. Az új besorolást az előfordulás gyakoriságának növekedése tette indokolttá. A Mydoom.be vírus a korábbi verziókhoz hasonlóan e-mailen terjed. A fertőzött levél ismertetőjegyei:

Feladó e-mail címek:

Feladó e-mail címek:

mailer-daemon@(target_domain)

noreply@(target_domain)

postmaster@(target_domain)

Feladónak használt nevek:

"Postmaster"

"Mail Administrator"

"Automatic Email Delivery Software"

"Post Office"

"The Post Office"

"Bounced mail"

"Returned mail"

"MAILER-DAEMON"

"Mail Delivery Subsystem"

Tárgy az alábbi listából:

hello

hi

error

status

test

report

delivery failed

Message could not be delivered

Mail System Error - Returned Mail

Delivery reports about your e-mail

Returned mail: see transcript for details

Returned mail: Data format error

A vírus olyan karaktersorozatokból építi fel a levél szövegét, amelyek a vírus kódjában megtalálhatóak. Ha ZIP a csatolt állomány kiterjesztése, akkor a féreg egy másolata van az esetleg többszörösen is tömörített fájlban. A csatolt állomány dupla kiterjesztést használ, amelyek között a felhasználók megtévesztése végett általában számos szóköz található.

A Mydoom.be vírus is tartalmaz saját SMTP levelező motort, amellyel - hamis feladót feltüntetve - továbbküldi magát a fertőzött gépről összegyűjtött címekre. A vírus összeszedi az e-mail címeket a fertőzött gép az összes aktív Outlook ablakából, és megpróbálja letölteni a BackDoor-CEB.f trójait. A féreg indítása után java.exe néven a Windows könyvtárba másolja magát, és ezután telepít és elindít egy services.exe file-t.

A SERVICES.EXE különböző nyitott TCP portokat nyit ki, amelyeken külső kapcsolatfelvételeket vár. Ezeken a portokon keresztül küld adatcsomagokat a véletlenszerűen generált IP címekre. Ha ezen IP címek egyikén nyitott hátsó ajtót talál, azt az IP címet elmenti a zincite.log fájlba. A W32/Mydoom.be@MM vírust február 20-án fedezték fel, és 21-én sorolták a közepesen veszélyes kategóriába, megjelenési gyakorisága miatt.

A McAfee vírusszakértői csoportja magasabb veszélyességi kategóriába sorolta át a W32/Mydoom.be@MM férget. A közlemény szerint az új variáns, amely csak egy kicsit tér el a korábbiaktól, "közepes" veszélyt jelent az otthoni és a vállalati felhasználók számára egyaránt. Az új besorolást az előfordulás gyakoriságának növekedése tette indokolttá. A Mydoom.be vírus a korábbi verziókhoz hasonlóan e-mailen terjed. A fertőzött levél ismertetőjegyei:

Feladó e-mail címek:

Feladó e-mail címek:

Feladónak használt nevek:

Tárgy az alábbi listából:

A vírus olyan karaktersorozatokból építi fel a levél szövegét, amelyek a vírus kódjában megtalálhatóak. Ha ZIP a csatolt állomány kiterjesztése, akkor a féreg egy másolata van az esetleg többszörösen is tömörített fájlban. A csatolt állomány dupla kiterjesztést használ, amelyek között a felhasználók megtévesztése végett általában számos szóköz található.

A Mydoom.be vírus is tartalmaz saját SMTP levelező motort, amellyel - hamis feladót feltüntetve - továbbküldi magát a fertőzött gépről összegyűjtött címekre. A vírus összeszedi az e-mail címeket a fertőzött gép az összes aktív Outlook ablakából, és megpróbálja letölteni a BackDoor-CEB.f trójait. A féreg indítása után java.exe néven a Windows könyvtárba másolja magát, és ezután telepít és elindít egy services.exe file-t.

A SERVICES.EXE különböző nyitott TCP portokat nyit ki, amelyeken külső kapcsolatfelvételeket vár. Ezeken a portokon keresztül küld adatcsomagokat a véletlenszerűen generált IP címekre. Ha ezen IP címek egyikén nyitott hátsó ajtót talál, azt az IP címet elmenti a zincite.log fájlba. A W32/Mydoom.be@MM vírust február 20-án fedezték fel, és 21-én sorolták a közepesen veszélyes kategóriába, megjelenési gyakorisága miatt.