SG.hu·

Minden eddiginél többet költenek a kormányok a szoftverhibák kihasználására

A tavalyi év jelentős volt a nulladik napi biztonsági fenyegetések szempontjából - ezek olyan hibák, amelyekre kiderülésük után még nem volt idejük reagálni a gyártóknak, és nem tudták azokat befoltozni. Szolgáltatások és kutatási kezdeményezések kiterjedt hálózatán keresztül a Google sok ilyen fenyegetést elsőként észlel. A Google Threat Intelligence Group (GTIG) új jelentéséből kiderül, hogy a vállalat 75 nulladik napi exploitot észlelt 2024-ben, ami valamivel kevesebb, mint az előző évben. Ezek jelentős része állami támogatású hackerek munkája volt.

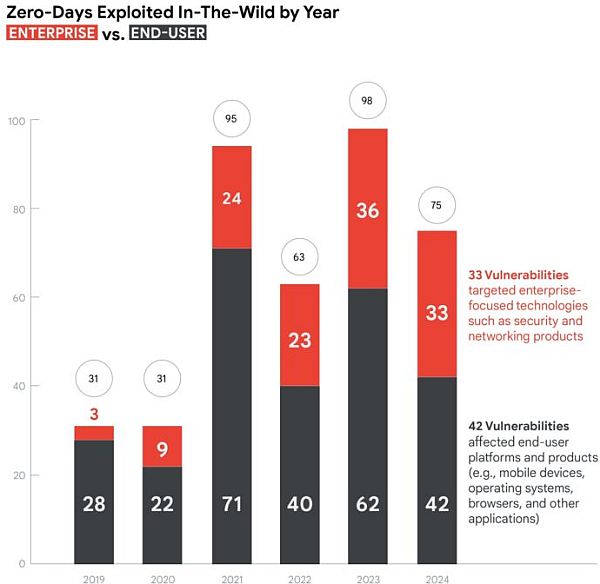

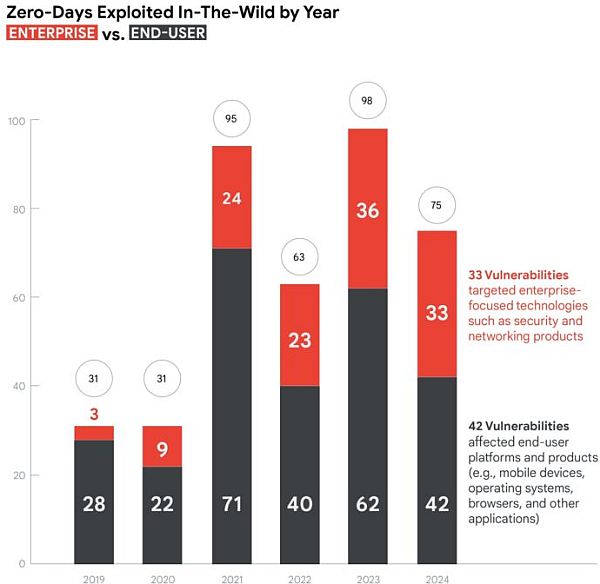

A Google szerint a nulladik napi exploitok egyre könnyebben fejleszthetők és szerezhetők be a fenyegető szereplők számára, ami kifinomultabb támadásokhoz vezetett. Bár a végfelhasználói eszközöket még mindig rendszeresen célba veszik, a GTIG megjegyzi, hogy az elmúlt évek tendenciája az volt, hogy ezek a sebezhetőségek leginkább vállalati rendszereket és a biztonsági infrastruktúrákat céloztak meg. 2023-ban 98 nulladik napi bugot észleltek, szemben a 2024-es 75-tel, de a Google szerint a vállalati fenyegetések általános tendenciája növekvő.

Ez nem jelenti azt, hogy a mindennapokban használt termékek biztonságban lennének az alattomos hackerektől - a GTIG 2024-es nulladik napi fenyegetéseinek csekély többsége még mindig a végfelhasználókat célozta. Sőt, a Google szerint a hackerek tavaly még jobban érdeklődtek bizonyos platformok iránt, mint egy évvel korábban. A windowsos exploitok száma 16-ról 22-re nőtt, ami messze a legnagyobb arányt képviseli. A Safari és az iOS egyaránt három, illetve két esetre csökkent - a 2023-as tizenegy és kilenc nulladik napról. Az Android stabilan tartotta magát hét hibával, a Chrome pedig ugyanennyivel, ami eggyel több, mint 2023-ban. A Firefox 2023-ban nem volt célpont, de 2024-ben egy nulladik napi támadás érte.

A Google néhány példát közölt az általa észlelt nulladik napi hackelésekre, valamint közzétették teljes jelentést is a technikai részletekkel. A Google egyik példája a CIGAR Local Privilege Escalation, amely a Firefox és a Tor böngészőket célozta meg 2024 végén. Az Oroszországhoz köthető CIGAR csoport a ma már CVE-2024-9680 néven ismert kódot használta arra, hogy a Firefox böngésző 131-es verzióját futtató célgépeken távoli kódot hajtson végre felhasználói adatok begyűjtésére.

Néhány évvel ezelőtt a nulladik napi támadások szinte kizárólag a végfelhasználókat célozták. A GTIG 2021-ben 95 nulladik napi bugot észlelt, és ezek közül 71-et felhasználói rendszerek, például böngészők és okostelefonok ellen vetettek be. 2024-ben az összesen 75 sebezhetőségből 33 a vállalati technológiák és biztonsági rendszerek ellen irányult. A teljes szám 44 százalékával ez az eddigi legmagasabb arányú vállalati fókuszú bugsorozat. A GTIG közlése szerint 18 különböző vállalati szervezetet, köztük a Microsoftot, a Google-t és az Ivantit célzó nulladik napi támadásokat észlelt. Ez valamivel alacsonyabb, mint a 2023-ban így megcélzott 22 cég, de nagy növekedés a néhány évvel ezelőtti adatokhoz képest, amikor 2020-ban hét céget ért támadás.

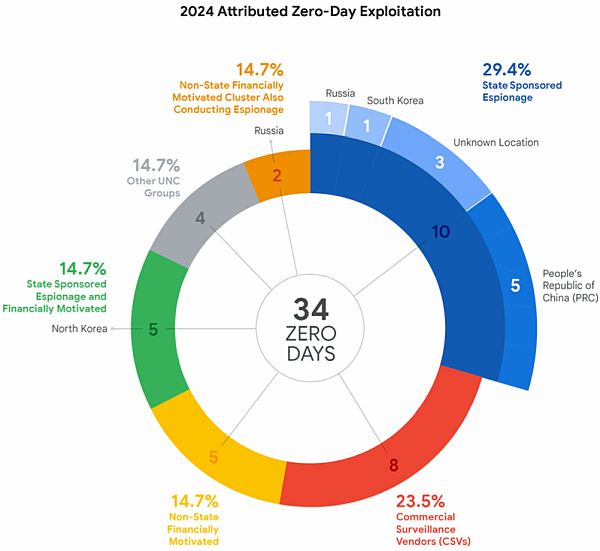

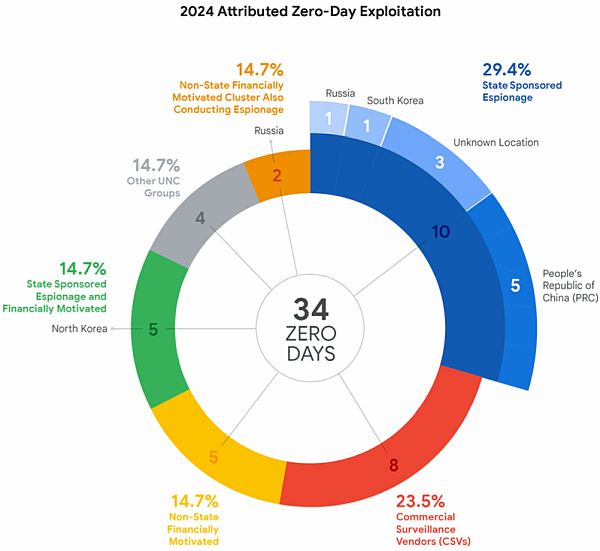

A támadások természete miatt gyakran nehéz visszavezetni őket a forrásig, de a Google szerint a 75 támadásból 34-et sikerült azonosítani. A legnagyobb egyedi kategória 10 észleléssel a hagyományos, államilag támogatott kémkedés volt, amelynek célja a pénzügyi motiváció nélküli hírszerzés. Itt Kína volt a legnagyobb egyéni hozzájáruló. A GTIG öt nulladik napi támadásban Észak-Koreát is azonosította elkövetőként, de ezeknek a kampányoknak pénzügyi motivációjuk is volt (általában kriptolopás).

Ugyan nagyon sok a kormányok által szervezett hackertámadás, de a GTIG azt is megjegyzi, hogy az általa észlelt komoly hackertámadások közül nyolc a kémkedéssel foglalkozó gyártóktól (CSV-k) származik, olyan cégektől, amelyek hackereszközöket készítenek, és azt állítják, hogy csak kormányokkal üzletelnek. (Tehát ezeket is a többi kormányzati hackelés közé sorolhatjuk.) Ide tartoznak az olyan cégek, mint a Pegasussal Magyarországon is hírhedté vált izraeli NSO Group és a Cellebrite - az előbbi ellen az Egyesült Államok már szankciókat vezetett be az ellenséges nemzetekkel folytatott együttműködése miatt.

Összességében ez azt jelenti, hogy a 34 támadásból 23 kormányoktól származik. Volt néhány olyan támadás is, amely technikailag nem kormányoktól származott, de mégis kémtevékenységet tartalmazott, ami állami szereplőkkel való kapcsolatra utal. Ezen túlmenően a Google öt olyan, nem kormányzati, pénzügyileg motivált nulladik napi kampányt észlelt, amelyek nem tűntek kémkedési célúnak.

A Google biztonsági kutatói szerint a nulladik napi támadások száma várhatóan idővel tovább fog növekedni. Ezeket a lopakodó sebezhetőségeket drága lehet megszerezni, de a késedelem, amíg bárki észreveszi a fenyegetést, a hackereket információval (vagy pénzzel) jutalmazhatja. A Google azt ajánlja a vállalatoknak, hogy folytassák a rosszindulatú tevékenységek észlelésére és blokkolására irányuló erőfeszítéseik fokozását, ugyanakkor tervezzenek redundáns rendszereket és vezessenek be szigorúbb hozzáférési korlátozásokat. Ami pedig az átlagfelhasználókat illeti, nekik csak a drukkolás marad.

A Google szerint a nulladik napi exploitok egyre könnyebben fejleszthetők és szerezhetők be a fenyegető szereplők számára, ami kifinomultabb támadásokhoz vezetett. Bár a végfelhasználói eszközöket még mindig rendszeresen célba veszik, a GTIG megjegyzi, hogy az elmúlt évek tendenciája az volt, hogy ezek a sebezhetőségek leginkább vállalati rendszereket és a biztonsági infrastruktúrákat céloztak meg. 2023-ban 98 nulladik napi bugot észleltek, szemben a 2024-es 75-tel, de a Google szerint a vállalati fenyegetések általános tendenciája növekvő.

Ez nem jelenti azt, hogy a mindennapokban használt termékek biztonságban lennének az alattomos hackerektől - a GTIG 2024-es nulladik napi fenyegetéseinek csekély többsége még mindig a végfelhasználókat célozta. Sőt, a Google szerint a hackerek tavaly még jobban érdeklődtek bizonyos platformok iránt, mint egy évvel korábban. A windowsos exploitok száma 16-ról 22-re nőtt, ami messze a legnagyobb arányt képviseli. A Safari és az iOS egyaránt három, illetve két esetre csökkent - a 2023-as tizenegy és kilenc nulladik napról. Az Android stabilan tartotta magát hét hibával, a Chrome pedig ugyanennyivel, ami eggyel több, mint 2023-ban. A Firefox 2023-ban nem volt célpont, de 2024-ben egy nulladik napi támadás érte.

A Google néhány példát közölt az általa észlelt nulladik napi hackelésekre, valamint közzétették teljes jelentést is a technikai részletekkel. A Google egyik példája a CIGAR Local Privilege Escalation, amely a Firefox és a Tor böngészőket célozta meg 2024 végén. Az Oroszországhoz köthető CIGAR csoport a ma már CVE-2024-9680 néven ismert kódot használta arra, hogy a Firefox böngésző 131-es verzióját futtató célgépeken távoli kódot hajtson végre felhasználói adatok begyűjtésére.

Néhány évvel ezelőtt a nulladik napi támadások szinte kizárólag a végfelhasználókat célozták. A GTIG 2021-ben 95 nulladik napi bugot észlelt, és ezek közül 71-et felhasználói rendszerek, például böngészők és okostelefonok ellen vetettek be. 2024-ben az összesen 75 sebezhetőségből 33 a vállalati technológiák és biztonsági rendszerek ellen irányult. A teljes szám 44 százalékával ez az eddigi legmagasabb arányú vállalati fókuszú bugsorozat. A GTIG közlése szerint 18 különböző vállalati szervezetet, köztük a Microsoftot, a Google-t és az Ivantit célzó nulladik napi támadásokat észlelt. Ez valamivel alacsonyabb, mint a 2023-ban így megcélzott 22 cég, de nagy növekedés a néhány évvel ezelőtti adatokhoz képest, amikor 2020-ban hét céget ért támadás.

A támadások természete miatt gyakran nehéz visszavezetni őket a forrásig, de a Google szerint a 75 támadásból 34-et sikerült azonosítani. A legnagyobb egyedi kategória 10 észleléssel a hagyományos, államilag támogatott kémkedés volt, amelynek célja a pénzügyi motiváció nélküli hírszerzés. Itt Kína volt a legnagyobb egyéni hozzájáruló. A GTIG öt nulladik napi támadásban Észak-Koreát is azonosította elkövetőként, de ezeknek a kampányoknak pénzügyi motivációjuk is volt (általában kriptolopás).

Ugyan nagyon sok a kormányok által szervezett hackertámadás, de a GTIG azt is megjegyzi, hogy az általa észlelt komoly hackertámadások közül nyolc a kémkedéssel foglalkozó gyártóktól (CSV-k) származik, olyan cégektől, amelyek hackereszközöket készítenek, és azt állítják, hogy csak kormányokkal üzletelnek. (Tehát ezeket is a többi kormányzati hackelés közé sorolhatjuk.) Ide tartoznak az olyan cégek, mint a Pegasussal Magyarországon is hírhedté vált izraeli NSO Group és a Cellebrite - az előbbi ellen az Egyesült Államok már szankciókat vezetett be az ellenséges nemzetekkel folytatott együttműködése miatt.

Összességében ez azt jelenti, hogy a 34 támadásból 23 kormányoktól származik. Volt néhány olyan támadás is, amely technikailag nem kormányoktól származott, de mégis kémtevékenységet tartalmazott, ami állami szereplőkkel való kapcsolatra utal. Ezen túlmenően a Google öt olyan, nem kormányzati, pénzügyileg motivált nulladik napi kampányt észlelt, amelyek nem tűntek kémkedési célúnak.

A Google biztonsági kutatói szerint a nulladik napi támadások száma várhatóan idővel tovább fog növekedni. Ezeket a lopakodó sebezhetőségeket drága lehet megszerezni, de a késedelem, amíg bárki észreveszi a fenyegetést, a hackereket információval (vagy pénzzel) jutalmazhatja. A Google azt ajánlja a vállalatoknak, hogy folytassák a rosszindulatú tevékenységek észlelésére és blokkolására irányuló erőfeszítéseik fokozását, ugyanakkor tervezzenek redundáns rendszereket és vezessenek be szigorúbb hozzáférési korlátozásokat. Ami pedig az átlagfelhasználókat illeti, nekik csak a drukkolás marad.