Berta Sándor

Rekordszinten a DDoS-támadások száma

Még soha nem kezdeményeztek ennyi nagyszabású akciót fertőzött számítógépes hálózatokkal.

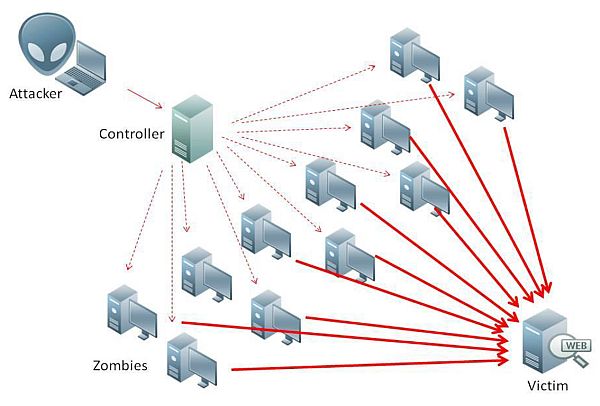

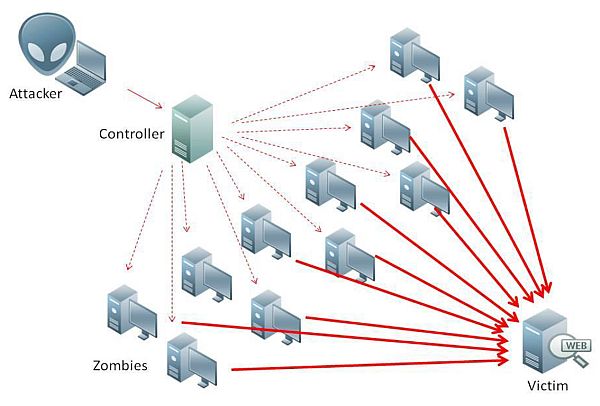

A világ egyik legnagyobb szerverszolgáltatója az Akamai, száz országban 170 ezer szerverük van. Friss jelentésük szerint rekordmennyiségű túlterheléses szolgáltatásmegtagadási, azaz DDoS-támadást regisztráltak. Ezeket fertőzött számítógépekből álló botnetekkel hajtják végre, és ilyeneket még soha nem lehetett ennyire olcsón kibérelni. Ilyenkor olyan mennyiségű adatlekéréssel bombáznak egy adott szervert, hogy az képtelen feldolgozni és kiszolgálni azokat, így az ahhoz a számítógéphez forduló átlagos felhasználók sem tudják elérni azt. Ez a legprimitívebb, de megfelelő mennyiségű géppel és sávszélességgel végrehajtva évtizedek óta nagyon hatékony támadási forma.

A vállalat az esztendő első negyedévében 19 olyan akciót jegyzett fel, amelyek több mint 100 Gbps-osak voltak. Ezek száma 2015 utolsó negyedévéhez képest a négyszeresére nőtt. A cég kiemelte, hogy korábban csak nagyon kevés akció érte el ezt az értéket. 2015 harmadik negyedévében mindössze 8, míg a tavalyi esztendő utolsó negyedévében 4 ilyen támadást figyeltek meg. Az eddigi rekord 17 nagy akció volt, ezt a számot 2014 harmadik negyedévében regisztrálták.

Az Akamai jelentése alapján azonban nem csupán a felhasznált sávszélesség jelenthet problémákat, hiszen a kisebb próbálkozások is nagyon veszélyesek a routerek számára, különösen akkor, ha másodpercenként nagy számú hálózati csomagot sikerül továbbítani. Az idei első negyedévben 6 olyan DDoS-támadás volt, amelyeknél másodpercenként több mint 30 millió csomagot továbbítottak az elkövetők. Két akció esetében ez a szám még magasabb, másodpercenként több mint 50 millió volt.

Az Akamai emellett azt is megállapította, hogy a bűnözők fejlett technikákat alkalmaznak azért, hogy felerősítsék a DDoS-támadásokat. Aggodalomra adhat okot az is, hogy az akciók növekvő számánál használtak az elkövetők egynél több protokollt, 17 százaléka pedig legalább három vagy még több protokollra épült. A leggyakrabban alkalmazott protokollok a következők voltak: UDP, DNS, NTP, Chargren, SSDP. Mindez arra utal, hogy a próbálkozások egyre fejlettebbek és kifinomultabbak.

Az idei első negyedévben a legnagyobb DDoS-adatforgalom Kínából, az Amerikai Egyesült Államokból és Törökországból származott. Ez azonban csak azt jelenti, hogy ezeknek az államoknak a területén voltak a fertőzött számítógépek és a manipulált szerverek, de a bűnözők egyébként bárhol lehettek.

A világ egyik legnagyobb szerverszolgáltatója az Akamai, száz országban 170 ezer szerverük van. Friss jelentésük szerint rekordmennyiségű túlterheléses szolgáltatásmegtagadási, azaz DDoS-támadást regisztráltak. Ezeket fertőzött számítógépekből álló botnetekkel hajtják végre, és ilyeneket még soha nem lehetett ennyire olcsón kibérelni. Ilyenkor olyan mennyiségű adatlekéréssel bombáznak egy adott szervert, hogy az képtelen feldolgozni és kiszolgálni azokat, így az ahhoz a számítógéphez forduló átlagos felhasználók sem tudják elérni azt. Ez a legprimitívebb, de megfelelő mennyiségű géppel és sávszélességgel végrehajtva évtizedek óta nagyon hatékony támadási forma.

A vállalat az esztendő első negyedévében 19 olyan akciót jegyzett fel, amelyek több mint 100 Gbps-osak voltak. Ezek száma 2015 utolsó negyedévéhez képest a négyszeresére nőtt. A cég kiemelte, hogy korábban csak nagyon kevés akció érte el ezt az értéket. 2015 harmadik negyedévében mindössze 8, míg a tavalyi esztendő utolsó negyedévében 4 ilyen támadást figyeltek meg. Az eddigi rekord 17 nagy akció volt, ezt a számot 2014 harmadik negyedévében regisztrálták.

Az Akamai jelentése alapján azonban nem csupán a felhasznált sávszélesség jelenthet problémákat, hiszen a kisebb próbálkozások is nagyon veszélyesek a routerek számára, különösen akkor, ha másodpercenként nagy számú hálózati csomagot sikerül továbbítani. Az idei első negyedévben 6 olyan DDoS-támadás volt, amelyeknél másodpercenként több mint 30 millió csomagot továbbítottak az elkövetők. Két akció esetében ez a szám még magasabb, másodpercenként több mint 50 millió volt.

Az Akamai emellett azt is megállapította, hogy a bűnözők fejlett technikákat alkalmaznak azért, hogy felerősítsék a DDoS-támadásokat. Aggodalomra adhat okot az is, hogy az akciók növekvő számánál használtak az elkövetők egynél több protokollt, 17 százaléka pedig legalább három vagy még több protokollra épült. A leggyakrabban alkalmazott protokollok a következők voltak: UDP, DNS, NTP, Chargren, SSDP. Mindez arra utal, hogy a próbálkozások egyre fejlettebbek és kifinomultabbak.

Az idei első negyedévben a legnagyobb DDoS-adatforgalom Kínából, az Amerikai Egyesült Államokból és Törökországból származott. Ez azonban csak azt jelenti, hogy ezeknek az államoknak a területén voltak a fertőzött számítógépek és a manipulált szerverek, de a bűnözők egyébként bárhol lehettek.