Alex

Irak és a cyberterror

Éveken át féltek a rendszeradminisztrátorok az Y2K bugtól, a hackerektől, de az okos szakértők helyett - mint a WTC esete is mutatja - sokkal valósabb veszélyt jelentenek az egyszerű kést használó fanatikusok. Ettől függetlenül persze a cyberveszélyt sem szabad lebecsülni.

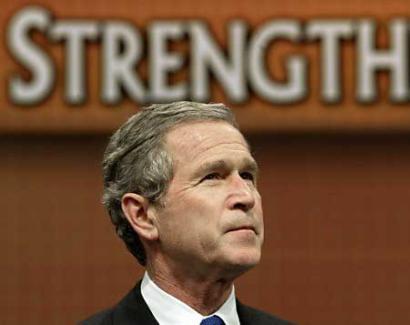

A héten a Washington Post nyilvánosságra hozta, hogy Bush elnök még tavaly júliusban utasította az amerikai kormányzatot, hogy dolgozzák ki az ellenséges számítógéphálózatok megtámadásának módszereit. A szabályozás második világháborús nukleáris tervekhez hasonlóan tartalmazza, hogy a kormány mikor és hogyan indíthat cybertámadást, illetve milyen eszközöket használhat fel az ellenséges hálózatok semlegesítésére.

A világon még soha nem történt nagyszabású, hadászati jellegű, az Internetet használó csapás, de a Pentagon már felkészült a bombák nélküli, vértelen, pusztán elektronokat alkalmazó csatákra. Katonák és repülők kockáztatása helyett a stratégiai tervezők szerint a termináloknál ülő képzett szakemberek képesek leállítani az ellenséges radarokat, kikapcsolni az erőműveket és megszakítani a telefonszolgáltatást.

Bush tavalyi lépése nyilvánvalóvá teszi, hogy az illetékes szervek figyelembe vették a számítógépes biztonságtechnikusok véleményét, és nagy lehetőségeket látnak a háború más síkra helyezésében, de az ezt legalizáló, a célpontok kijelölését és eszközök felhasználását lehetővé tévő elnöki lépés eddig hiányzott.

"Megvoltak a képességeink és szervezeteink, de hiányzott a stratégia, az irányvonal és az eljárások rendszere" - nyilatkozta Richard A. Clark, az elnök múlt héten lemondott internetes biztonságtechnikai tanácsadója. Bush aláirása alig egy héttel a "Sapphire" féreg támadása után történt, mely jelentősen lelassította az internetes adatforgalmat, megbénított bankautomatákat és veszélyeztetett reptereket. Clarks 30 éves munkaviszony után vonult vissza, és e-mailben figyelmeztette kollégáit a kommunikációs rendszerek sebezhetőségére. "A féreg egyszerű módosításokkal jóval nagyobb kárt tudott volna okozni."

Az elnöki direktíva nyilvánosságra hozatala egyértelművé teszi, hogy a Pentagon nagyszabású offenzívára készül Irak ellen számítógépes fronton is, amennyiben az elnök a kémiai, biológiai és nukleáris tömegpusztítófegyverek fejlesztésének vádjával a támadás mellett dönt. Az eljárások a Pentagon, a CIA, az FBI és az NSA (National Security Agency) közötti több hónapos viták során alakultak ki, de jópár helyen még mindig messze vannak a befejezéstől. A fő gond hasonló a fél évszázada lezajlott nukleáris csapás körüli problémákhoz, amikor az első támadást az ellenreakció akadályozta meg.

Az amerikai cyber-arzenál teljesen ismeretlen, még a nukleáris képességeknél is kevesebbet lehet tudni róla. Biztonsági okokból a programok többsége csak a megbízható szakértőcsoportok tagjai által ismert. Múlt hónapban a Massachusetts Institute of Technology (MIT, a világ legelismertebb műszaki egytemeinek egyike) épületében professzorok, vállalati szakemberek és állami hivatalnokok részvételével történt tanácskozás végkövetkeztetése, hogy az Egyesült Államok cyberháború esetén jóval sebezhetőbb egy számítógépes ellentámadástól, mint amilyen károkat ő tudna okozni.

Az amerikai katonák már Észak-Kuwaitban gyakorlatoznak

"Számtalan akadálya van a dolognak" - nyilatkozta Harvey M. Sapolsky az ülés után. "Az intézmények és az emberek többsége aggódik, hogy egy hasonló visszatámadás áldozatai lennének."

A kormányhivatalnokok szerint az új irányvonal óvatosan kezeli a problémát, felmérve a biztonsági kockázatokat, és felismerve, hogy lehetetlen modellezni egy cybertámadás végső kimenetelét. A kommunikációt, szállítást, energiát és más alapszolgáltatásokat gátló akció eszkalálódhat, és nem csak a katonai egységekre, hanem a civilekre is súlyos kihatással lenne.

"Még nem nyilvánvalóak a járulékos hatások" - mondta Clarke. Például az elektromos hálózatot megbénítva nemcsak a katonai létesítmények, hanem az arról ellátást kapó kórházak is veszélybe kerülnek. "A kérdés ugyanaz, ami a stratégiai nukleáris fegyvereknél: Meg akarjuk valaha tenni? Legitimálni akarjuk a hasonló harcmodort?" - nyilatkozta. Felderítés

A Gartner kutatóintézet által nemrégiben készítettett felmérés egy "digitális Pearl Harbort" feltételezett, melyhez körübelül 200 millió dollár, rendkívűl magas fokú szakértelem és többéves előkészítés szükséges. Az intézet végkövetkeztése szerint a kommunikáció megbénítható, de a támadás csupán zavart és bénultságot okozna, és nem eredményezne tömeges, emberáldozatokat követelő katasztrófát. A legnehezebb szakasz a felderítés, mivel belső információkat kell szerezni a hatékony akciókhoz. A kritikus rendszerek többsége így is működni fog, mivel a fontosabb intézmények (pl. kórházak, börtönök) jórésze független generátorokkal rendelkezik, és az igényeit backup vonalak révén több forrásból ki tudja elégíteni.

A feltérképezés nagyrésze nyilvános forrásokon keresztül történik, éppen ezért az Amerikai Védelmi minisztérium aggódik a weblapokon lévő érzékeny információk miatt. Donald Rumsfeld védelmi miniszter a héten figyelmeztette a katonai egységek vezetőit, hogy a weben túl sok nem titkosított, de bizalmas információkat is tartalmazó anyag terjed, melyeket az Al-Kaida tagok vagy más ellenségek kihasználhatnak. Rumsfeld ezzel együtt felszólította a katonai weblapok webmestereit az adatok alaposabb ellenőrzésére. E téren a szabályozás '98-ban született, de a WTC katasztrófa óta jelentősen szigorítottak rajta.

Colin Powell védelmi miniszter által a BT elé terjesztett fényképek egyike, mely egy az ENSZ lefegyverzési határozatot megsértő iraki rakétabázist mutat

"Egy Afganisztánban talált Al-Kaida útmutató szerint 'a nyílt források felhasználásával - illegális akciók nélkül - az ellenségről az információk 80%-a begyüjthető'" - irta Rumsfeld. "A minisztérium több mint 700 GB-os adatbázisa (melynek jórésze weben is elérhető) a tervek, programok és tevékenységek mérhetetlen forrása."

Sokan aggódnak a nem konkretizált utasítás miatt, köztük Steven Aftergood, az Amerikai Tudósok Szövetségétől (FAS, Federation of American Scientists): "Véleményem szerint a hidegzuhany csak meggyorsítja a publikus információk webről eltávolítását. Ha a parancs a műveleti tervekre vonatkozna, nem tudnék ellent mondani, de az, hogy minden az ellenség számára használható információt távolítsunk el a netről, elfogadhatatlan, mivel egy ellenség számára minden információ használható."

Az 1945-ben a Manhattan Project tudósaiból alakult FAS többszáz archív dokumentumot tett elérhetetlenné szeptember 11. után, de Aftergood közlése szerint a katonai bázisok fotói és az épületek alaprajza csak egy kis részét képezte a teljes publikus adatbázisnak. Nem erősítették meg, hogy titkos információk is megjelentek a .mil (military, katonai weblapok kiterjesztése) oldalakon, de Rumsfeld az "érzékeny" vagy "csak hivatalos használatra" kategóriák miatt is aggódik. Közlése szerint tavaly több mint 1500 esetben derült fény kiszivárogtatásra, törvénysértésre.

Az OMB Watch tanácsadócsoport 2002. októberi jelentése szerint 2001. szeptember 11. után a Bush adminisztráció rengeteg információt távolított el a Fehér ház és más kormányszervek honlapjairól. Többezer dokumentum és számtalan adatbázis vált elérhetetlenné, köztük olyan légi biztonsági adatok és környezetvédelmi információk is, melyek a magánszektorban mind megtalálhatók. John Ashcroft főügyész még 2001 októberében terjesztett memoranduma nyomán a szövetségi hivatalok információszolgáltatása is lecsökkent.

Negyedikként az amerikai Kitty Hawk repülőgéphordozó is megérkezett a térségbe Japánból, és egy még úton van

Támadás

A "cyberterrorizmus" kétféle formáját lehet megkülönböztetni, az adatokat és az irányítórendszereket célzót. Az adatok ellopásával, meghamisításával, megsemmisítésével szolgáltatásokat lehet blokkolni, zavart lehet okozni. Az Internetes támadások többsége ebbe a kategóriába sorolható, mint a hitelkártyaszám csalások, website-átírások és a brutálisabb DoS (Denial of Service) bombázások. Az irányítórendszerek lebénítása, áramellátásának megszüntetése jóval komolyabb veszély.

A lehetséges támadási pontok: áram és vízszolgáltatás, repülőtéri és vasúti irányítórendszerek, pénzügyi infrastruktúra (bankok, tőzsdék). Kivitelezése jóval nehezebb, mivel biztonsági okokból jórészüknek egyszerűen nincs internetes kapcsolata, elérésük csak kerülőúton, modemmel a vállalati rendszerre betárcsázva, tűzfalakat feltörve lehetséges. Nagy általánosságban igaz, hogy jóval egyszerübb egy bombával kárt okozni, mint hasonló módszerekkel. Persze az adatok elvesztése is súlyos károkhoz vezethet. A vállalatok nyilvántartása, számlázása feltörhető, de a rendszeres adatmentések révén a rendszergazdák képesek lennének pótolni ezeket. Az energiaforrások blokkolása sem feltétlen járna katasztrófával, napjainkban is számtalan esetben van áramkimaradás, gondoljunk csak a mátrai erőműben a szén megfagyására. Ezért nemcsak terrortámadások miatt kell aggódnunk, hanem a jóval gyakoribb, egyszerű hibák, természeti események (pl. viharban egy fa kidőlése egy fontos vezetékre) is megszüntetheti települések ellátását. A kritikus rendszerek több mint 80%-a magánkézben van, és sok esetben a vállalatok nincsenek tudatában az információbiztonság fontosságának. Az infrastruktúrát folyamatosan zavaró dolgok jelenleg is vannak, gondoljunk csak a vírusokra, férgekre, és már eddig is számtalan esetben történt meg az Internet lebénulása - biztonsági szakemberek szerint a legvédtelenebb az Internet maga. Néhány jelentősebb eset:

1988-ban Robert Morris vírusa az akkori Internet 60000 szerveréből 3-4000-et megfertőzött.

1989-ben a magát Végzet Légiójának nevező csoport (Legion of Doom) behatolt a BellSouth telefonvállalat rendszerébe, és átvette felette a teljes irányítást. Megszüntették a telefonszolgáltatást, még a 911-es veszélyhívó vonalat sem lehetett elérni.

1990-ben AT&T hibás routere kilenc órára nagy területen lebénította az internetszolgáltatást.

1997-ben egy kis virginiai internetszolgáltató technikusa hibás adatokkal frissitette routerét - mindössze két sort cserélt meg, és majd' három órára lehetetlenné tett minden internetes forgalmat. A többszázezer router mondja meg az internetes adatcsomagoknak a helyes irányt, és McLean, a MAI Network Services munkatársa véletlenül úgy adta meg, hogy az Internetről bárhonnan érkező csomagok az általa felügyelt szerveren át érhetik el leggyorsabban céljukat. Perceken belül az Internet nagyrésze elérhetetlenné vált.

1997 márciusában egy tinédzser behatolt a Worchester repterét kiszolgáló telefonközpontba, 6 órára megbénítva az irányítótornyot; a gépekkel rádión, illetve közeli repülőtereken keresztül folytatták a kommunikációt, nem történt katasztrófa.

2000 februárjában nagyszabású DoS támadást indítottak a Yahoo, eBay, CNN és a ZDNET szerverei ellen, elérhetetlenné téve azokat több órára.

2000 májusában az "I Love You" levélvírus fertőzte meg rövid idő alatt a világ nagyrészét, a levélszerverek túlterhelés miatt leállását okozva.

2001 szeptemberében a Nimda vírus 3 miliárd dolláros kárt okozott, és számos céget bénított meg. Az IIS és az Outlook szoftverek hibáit kihasználva a szervereket és az egyszerű számítógépeket is képes volt megfertőzni.

2001 novemberében Vitek Bodent két év börtönre itélték, mivel az Internet, egy rádió és egy lopott irányítószoftver segítségével egymillió liter szennyvizet juttatott a Maroochydore folyóba Ausztráliában. Boden a vízügyi cég tanácsadója volt, és tettének oka, hogy jelentkezését a megyei hivatal teljes munkaidős állásba elutasították. Több mint 45-ször próbálta meg véghezvinni tettét mire sikerült neki.

2002 októberében Distributed Denial-of-Service (DDoS) típusú támadás érte a 13 Root Domain Név Szervert (A DNS root számítógépek a legfelsőbb szintű DNS szerverek, amelyekhez csak abban az esetben fordul a hálózat, ha alacsonyabb szinten nem sikerült megtalálni a domain névhez tartozó IP-címet). A támadók azonban nem érték el céljukat, az internetes adatforgalom zökkenőmentes maradt.

Elektronikus támadás esetén az eredetet igen nehéz kideríteni, nem tudni hogy egy rossz szándékű hacker, egy terrorista hálózat vagy egy bagdadi bunkerben megbújó szakértőről van szó. Ettől is függ, hogy a támadás bűnügyi, avagy háborús kategóriába tartozik - korántsem mindegy melyikről van szó.

"A válaszcsapás előtt azt is el kell dönteni, hogy mi az Internet" - nyilatkozta Eugene Fidell, katonai ügyész. "A törvények analógiák szerint mozognak; az internet olyan mint az újságok, vagy mint az áram- és vízszolgáltatás? A döntés következményei még nem ismertek, legalábbis a katonai törvények szerint nem értelmezhető a dolog."

Robert Turner, a Virginia Egyetem nemzetbiztonsági karának igazgatója szerint a probléma korántsem mindegy, és jelenleg Bush elnöknek szinte szabadkeze van, mivel semmilyen törvény nincsen ami a cybercselekményeket szabályozná. "Szürke zónában mozgunk. Az Alkotmány szerint, mielőtt az elnök háborút indíthatna, meg kell kapnia a Kongresszus mindkét házának beleegyezését, de önvédelem esetén, mint a hadsereg főparancsnoka, ez nem szükséges a védekezéshez."

Az USA már január 13-án e-mailes kampányt kezdett, levélben ösztönözve iraki katonai és polgári vezetőket Szaddam Husszein iraki elnöktől való elfordulásra. Az iraki főváros, Bagdad turistái megerősítették az információt. A tevékenység az amerikai speciális erők pszichológiai tevékenységének része, és emellett az elmúlt hónapokban repülőkről is hasonló tartalmú adásokat sugároznak. Már nem sokáig kell várnunk.